Veritabanı Programlama - Tüm Sorular

Ünite 1

Soru 1

SQL ile ilgili aşağıdaki bilgilerden hangisi yanlıştır?

Seçenekler

A

Programlama dilidir.

B

Yapısal Sorgu Dilidir.

C

Bildirim dilidir.

D

Veri ile ilgili yapılacak işlemi veritabanı yönetim sistemine tarif eder.

E

Verinin tasarım ve yönetimi için geliştirilmiştir.

Açıklama:

SQL kısaltması ile kullanılan Yapısal Sorgu Dili verinin yönetilmesi ve tasarımı için

geliştirilmiş bir dildir. SQL, veri ile ilgili yapılacak işlemi VTYS’ye tarif eden bir bildirim dilidir. İşlemin nasıl yapılacağı ile ilgilenmez bu süreç VTYS programları tarafından yürütülür. SQL herhangi bir veri tabanı ortamında kullanılan bir alt dildir. Programlama dili değildir. Doğru Cevap A

geliştirilmiş bir dildir. SQL, veri ile ilgili yapılacak işlemi VTYS’ye tarif eden bir bildirim dilidir. İşlemin nasıl yapılacağı ile ilgilenmez bu süreç VTYS programları tarafından yürütülür. SQL herhangi bir veri tabanı ortamında kullanılan bir alt dildir. Programlama dili değildir. Doğru Cevap A

Soru 2

SQL'in mantığa yatkın olarak kurgulanmasını sağlayan özellik aşağıdakilerden hangisidir?

Seçenekler

A

Doğal dile yakın olması

B

Dağıtık veritabanı sistemleriyle çalışabilmesi

C

ANSI standartlarında olması

D

Özelleştirilmiş sürümlerinin olması

E

Yapısal sorgu dili olması

Açıklama:

SQL bir bildirim dili olduğu için programcılar bu dilde ara adımlara odaklanmadan girdi ve çıktı üzerine odaklanırlar. Normal programlama dilinden daha fazla doğal dile yakıdır. Bundan dolayı SQL sorguları mantığa yatkın bir şekilde kurgulamak mümkündür.

Soru 3

- İşletme verilerinin veritabanlarına doğru kaydedilmesi

- İşletme süreçleri ile ilgili temel verilerin raporlanması

- İşletmelere ait süreçlerin görselleştirilmesi

- Karar destekleri üretmek için veritabanındaki verilerin değerlendirilmesi

Seçenekler

A

II-III

B

I ve III

C

I-II-IV

D

III ve IV

E

I-II-III

Açıklama:

İşletmelere ait süreçlerin güvenilir şekilde işletilmesi, işletmeler ile ilgili verilerin veritabanlarına doğru şekilde kayıt altında alınması, işletme süreçleri ile ilgili temel verilerin raporlanması veya karar destekleri üretme için veritabanındaki verilerin değerlendirilmesi gibi birçok alanda veritabanı programlama önemli rol oynar. Ancak veritabanı programlama ile veri görselleştirme yapılmaz. Bunun için Tableau ve FusionCharts gibi veri görselleştirme yazılımları kullanılır. Doğru cevap C.

Soru 4

Aşağıdakilerden hangisi Veri İşleme Dili - DML komutlarından biridir?

Seçenekler

A

CREATE TABLE

B

DROP

C

INSERT

D

GRANT

E

DENY

Açıklama:

DML veri girmek, değiştirmek, silmek ve verileri almak için kullanılan komutların tümüdür. Bu kategoride, veri seçmek için SELECT, veri silmek için DELETE, veri güncellemek için UPDATE ve veri girmek için INSERT en sık kullanılan DML komutlarıdır. Doğru cevap C.

Soru 5

Aşağıdakilerden hangisi işletme süreçlerinde akış kontrolü ve döngü gibi standart SQL'in yeterli olmadığı durumlarda işe koşulan bir çözüm yöntemi değildir?

Seçenekler

A

T-SQL kullanmak

B

API kullanmak

C

Gömülü SQL Kullanmak

D

DCL komutları kullanmak

E

PL/SQL kullanmak

Açıklama:

DCL komutları standart SQL komutlarıdır. Bu komutlar akış kontrolü ve döngülerde kullanılmaz. Doğru cevap D.

Soru 6

SQL Server 2014 kurulumunda SQL Server üzeriinde hangii alt bileşenlerin çalışacağı kurulumun hangi adımda belirlenir?

Seçenekler

A

Lisanslama

B

Özellik seçimi

C

Kurulum tipi

D

Evrensel kurallar

E

Oluşum yapılandırması

Açıklama:

SQL Server üzerinde hangi alt özelliklerin çalışacağı Özellik Seçimi (Feature Selection) adımında belirlenir. Doğru cevap B.

Soru 7

MS SQL Server 2014 veritabanı motoru servisine yönetici olarak erişirken kullanılacak kimlik doğrulama yöntemi kurulumun hangi adımında belirlenir?

Seçenekler

A

Sunucu Yapılandırma (Server Configuration)

B

Veritabanı Motoru Yapılandırması (Database Engine Configuration)

C

Oluşum Yapılandırması (Instance Configuration)

D

Lisanslama (License Terms)

E

Özellik Seçimi (Feature Selection)

Açıklama:

MS SQL Server 2014 veritabanı motoru servisine yönetici olarak erişirken

kullanılacak kimlik doğrulama yöntemi Veritabanı Motoru Yapılandırması (Database Engine Configuration) adımında belirlenir. Doğru cevap B.

kullanılacak kimlik doğrulama yöntemi Veritabanı Motoru Yapılandırması (Database Engine Configuration) adımında belirlenir. Doğru cevap B.

Soru 8

SQL Sorgu penceresi ile ilgili aşağıdaki bilgilerden hangisi yanlıştır?

Seçenekler

A

Ana menüde “New Query” ile açılır

B

SQL sorgusu "Bilisim" adlı bir veritabanı üzerinde işlem yapacaksa ana menü veritabanı açılır listesinden "Bilisim" seçilmesi gerekir.

C

Komut satırı ile Bilisim adlı bir veritabanı oluşturmak için "Create Database Bilisim" komutu çalıştırılmalıdır.

D

Komut satırı Execute veya F5 ile çalıştırılır.

E

"USE Bilisim" komutu ile Bilisim adlı bir veritabanı oluşturulur.

Açıklama:

“USE Bilisim” komut satırı ile veritabanı oluşturma değil oluşturulacak olan tabloların "Bilisim” veritabanı üzerinde oluşturulması sağlanır. Doğru cevap E.

Soru 9

Eğer herhangi bir alan için mutlaka değer olması isteniyorsa alan tanımlama devamında aşağıdakilerden hangisinin olması gerekir?

Seçenekler

A

int

B

nvarchar

C

Foreign Key

D

Primary Key

E

NOT NULL

Açıklama:

Eğer herhangi bir alan için mutlaka değer olması isteniyorsa alan tanımlama devamında “NOT NULL” un olması gerekir. Doğru cevap E.

Soru 10

Bir tabloda benzersiz değer alınmasını, aynı değerin faklı satırda yer almamasını garanti altına alan kısıt aşağıdakilerden hangisidr?

Seçenekler

A

not null

B

Birincil Anahtar

C

Yabancı Anahtar

D

nvarchar

E

null

Açıklama:

Birincil Anahtar (Primary Key) olarak tanımlanan alan ya da alanlar, ilgili tabloda benzersiz değer alırlar. Diğer bir deyişle aynı değerin faklı satırda yer almamasını garanti altına alırlar. Doğru cevap B.

Soru 11

Aşağıdakilerden hangisi verinin yönetilmesi ve tasarımı için geliştirilmiş bir dil olan Yapısal Sorgu Dilidir?

Seçenekler

A

SQL

B

UML

C

HTML

D

HTTP

E

VTYS

Açıklama:

SQL kısaltması ile kullanılan Yapısal Sorgu Dili (Structured Query Language) verinin yönetilmesi ve tasarımı için geliştirilmiş bir dildir. Doğru cevap A’dır.

Soru 12

VTYS üzerinde işlemleri yapmak üzere en yaygın olarak ortak kullanılan dil olan Yapısal Sorgu Dili (SQL) ’in ilk sürümü SEQUEL hangi yıllarda ortaya çıkmıştır?

Seçenekler

A

1960

B

1970

C

1980

D

1990

E

2000

Açıklama:

Farklı üreticilere ait VTYS üzerinde işlemleri yapmak üzere en yaygın olarak ortak kullanılan dil Yapısal Sorgu Dili (SQL)’dir. SQL’in ilk sürümü 1970’lı yıllarda SEQUEL olarak ortaya çıkmış olup 1980’li yıllarda ANSI/ISO standartlarında SQL olarak yeni sürümleri ortaya çıkmıştır. Doğru cevap B’dir.

Soru 13

Aşağıdakilerden hangisi veritabanında verilerin saklanması için kullanılan nesnelerin oluşturulmasını, silinmesini ve bazı temel özelliklerinin düzenlenmesini sağlayan komutlardır?

Seçenekler

A

DDL

B

DML

C

DCL

D

SQL

E

VTYS

Açıklama:

Veri Tanımlama Dili (DDL- Data Definition Language): DDL veritabanında verilerin saklanması için kullanılan nesnelerin (tablolar, indeksler, prosedür ve fonksiyonlar vb.) oluşturulmasını, silinmesini ve bazı temel özelliklerinin düzenlenmesini sağlayan komutlardır. Doğru cevap A’dır.

Soru 14

Aşağıdakilerden hangisi yazılımların diğer yazılımlar tarafından kullanılmasına olanak sağlayan fonksiyonlar ve tanımları içeren bir yapıdır?

Seçenekler

A

API

B

JDBC

C

VTYS

D

ODBC

E

ADO.NET

Açıklama:

Uygulama programlama arayüzü: (API-Application programming interface) yazılımların diğer yazılımlar tarafından kullanılmasına olanak sağlayan fonksiyonlar ve tanımları içeren bir yapıdır. Doğru cevap A’dır.

Soru 15

Aşağıdakilerden hangisi VTYS’nin aynı veriyi güncelleme ve okuma erişimlerinde doğruluğu garantilemek için gereken kontroldür?

Seçenekler

A

Eşitlik

B

Veri Miktarı

C

Eş Zamanlılık

D

Tutarlılık

E

Tamlık

Açıklama:

İşletmelerin veritabanı sistemleri birçok kullanıcı için tasarlanmış ve kullanılmaktadır. Bundan dolayı aynı veriye birden fazla kullanıcının aynı anda erişimi gerekebilir. VTYS’nin aynı veriyi güncelleme ve okuma erişimlerinde doğruluğu garantilemek için eş zamanlılık (concurrency) kontrolü gerekir. Doğru cevap C’dir.

Soru 16

Aşağıdakilerden hangisi SQL Server 2014 için bir isim verilen kurulum aşamasıdır?

Seçenekler

A

Lisanslama

B

Kurulum Tipi

C

Özellik Seçimi

D

Sunucu Yapılandırma

E

Oluşum Yapılandırması

Açıklama:

Oluşum Yapılandırması (Instance Configuration): Bu adımında SQL Server 2014 için bir isim verilebilir veya Resim 1.4’teki “Default instance” seçimiyle ilerlenebilir. Daha sonra yeni bir kurulum yapılacaksa ona isim verilmesi gerekir. Doğru cevap E’dir.

Soru 17

- Bilgisayarın Adı

- Veritabanı Oluşum Adı

- Varsayılan Dizinler Listesi

- Bilgisayarın Ağdaki Adresi

Seçenekler

A

I ve III

B

II ve IV

C

I, II ve III

D

II, III ve IV

E

I, II, III ve IV

Açıklama:

Bir bilgisayarda birden fazla veritabanı oluşturulabilir. Kullanıcıların bir sistemdeki veritabanına ulaşmaları için ilgili bilgisayarın ağdaki adresini ve Veritabanı Oluşum Adını (Instance Name) bilmesi gerekmektedir. Doğru cevap B’dir.

Soru 18

Bolumler (Bolum_No, Bolum_Adi)

Calisanlar (TC_no, Adi, Bolum_No, Cinsiyet)

Urunler (Urun_No, Urun_Adi, Urun_Sayisi, Urun_Fiyati, Bolum_No)

Satislar (Satis_No, Urun_No, Calisan_TC_No, Miktar, Fiyati, Tarih)

Yukarıda teknoloji ürünlerinin satışının yapıldığı bir mağaza için çalışanların, bölümlerin, ürünlerin ve satışların bilgisinin tutulması için tasarlanmış “Bilişim” veritabanı için ilişkisel şemalar verilmiştir. Buna göre aşağıdakilerden hangisi birincil anahtardır?

Calisanlar (TC_no, Adi, Bolum_No, Cinsiyet)

Urunler (Urun_No, Urun_Adi, Urun_Sayisi, Urun_Fiyati, Bolum_No)

Satislar (Satis_No, Urun_No, Calisan_TC_No, Miktar, Fiyati, Tarih)

Yukarıda teknoloji ürünlerinin satışının yapıldığı bir mağaza için çalışanların, bölümlerin, ürünlerin ve satışların bilgisinin tutulması için tasarlanmış “Bilişim” veritabanı için ilişkisel şemalar verilmiştir. Buna göre aşağıdakilerden hangisi birincil anahtardır?

Seçenekler

A

Satis_No

B

Bolum_Adi

C

Urun_Sayisi

D

Urun_Fiyati

E

Tarih

Açıklama:

Teknoloji ürünlerinin satışının yapıldığı bir mağaza için çalışanların, bölümlerin, ürünlerin ve satışların bilgisinin tutulması için tasarlanmış “Bilişim” veritabanı için ilişkisel şemalar;

Bolumler (Bolum_No, Bolum_Adi)

Calisanlar (TC_no, Adi, Bolum_No, Cinsiyet)

Urunler (Urun_No, Urun_Adi, Urun_Sayisi, Urun_Fiyati, Bolum_No)

Satislar (Satis_No, Urun_No, Calisan_TC_No, Miktar, Fiyati, Tarih)

Bu şemalarda altı çizili alanlar birincil anahtar olan alanlardır. Doğru cevap A’dır.

Bolumler (Bolum_No, Bolum_Adi)

Calisanlar (TC_no, Adi, Bolum_No, Cinsiyet)

Urunler (Urun_No, Urun_Adi, Urun_Sayisi, Urun_Fiyati, Bolum_No)

Satislar (Satis_No, Urun_No, Calisan_TC_No, Miktar, Fiyati, Tarih)

Bu şemalarda altı çizili alanlar birincil anahtar olan alanlardır. Doğru cevap A’dır.

Soru 19

Aşağıdakilerden hangisi “Bilisim” veritabanını komut ile oluşturmak için SQL Sorgu penceresine yazılması gereken komut satırıdır?

Seçenekler

A

CREATE DATABASE Bilisim

B

DELETE DATABASE Bilisim

C

CREATE TABLE Bilisim

D

ALTER TABLE Bilisim

E

FOREIGN KEY(Bilisim)

Açıklama:

“Bilisim” veritabanını komut ile oluşturmak için SQL Sorgu penceresine “CREATE DATABASE Bilisim” komut satırı yazılıp ana menüde “Execute” tıklanır veya “F5”tuşuna basılır. Doğru cevap A’dır.

Soru 20

CREATE TABLE Bolumler(

Bolum_No int NOT NULL,

Bolum_Adi nchar(50)NULL,

PRIMARY KEY(Bolum_No)

)

Aşağıdakilerden hangisi yukarıdaki kod bloğunun SQL Sorgu penceresine yazılıp çalıştırılması ile gerçekleşir?

Bolum_No int NOT NULL,

Bolum_Adi nchar(50)NULL,

PRIMARY KEY(Bolum_No)

)

Aşağıdakilerden hangisi yukarıdaki kod bloğunun SQL Sorgu penceresine yazılıp çalıştırılması ile gerçekleşir?

Seçenekler

A

Calisanlar tablosunun oluşturulması

B

Veritabanı diyagramı oluşturulması

C

Bolumler tablosunun oluşturulması

D

Urun_No kolonunun oluşturulması

E

Yabancı Anahtar oluşturulması

Açıklama:

Oluşturulan “Bilisim” veritabanına ait tabloların oluşturulması için aşağıdaki kod bloğunun SQL Sorgu penceresine yazılıp çalıştırılması gerekir.

USE Bilisim

CREATE TABLE Bolumler(

Bolum_No int NOT NULL,

Bolum_Adi nchar(50)NULL,

PRIMARY KEY(Bolum_No)

)

CREATE TABLE Calisanlar(

TC_No nvarchar(11) NOT NULL,

Adi nvarchar(100) NULL,

Bolum_No int NULL,

Cinsiyet nchar(1) NULL,

PRIMARY KEY(TC_no),

FOREIGN KEY(Bolum_No)REFERENCES Bolumler(Bolum_No)

)

CREATE TABLE Urunler(

Urun_No int NOT NULL,

Urun_Adi nvarchar(50) NULL,

Urun_Sayisi int NULL,

Urun_Fiyati decimal(18, 2) NULL,

Bolum_No int NULL,

PRIMARY KEY(Urun_No),

FOREIGN KEY(Bolum_No) REFERENCES Bolumler(Bolum_No)

)

CREATE TABLE Satislar(

Satis_No int NOT NULL,

Urun_No int NULL,

Calisan_TC_No nvarchar(11) NULL,

Miktar int NULL,

Fiyat decimal(18, 2) NULL,

Tarih date NULL,

PRIMARY KEY(Satis_No),

FOREIGN KEY(Urun_No) REFERENCES Urunler(Urun_No),

FOREIGN KEY(Calisan_TC_No) REFERENCES Calisanlar(TC_No)

)

Doğru cevap C’dir.

USE Bilisim

CREATE TABLE Bolumler(

Bolum_No int NOT NULL,

Bolum_Adi nchar(50)NULL,

PRIMARY KEY(Bolum_No)

)

CREATE TABLE Calisanlar(

TC_No nvarchar(11) NOT NULL,

Adi nvarchar(100) NULL,

Bolum_No int NULL,

Cinsiyet nchar(1) NULL,

PRIMARY KEY(TC_no),

FOREIGN KEY(Bolum_No)REFERENCES Bolumler(Bolum_No)

)

CREATE TABLE Urunler(

Urun_No int NOT NULL,

Urun_Adi nvarchar(50) NULL,

Urun_Sayisi int NULL,

Urun_Fiyati decimal(18, 2) NULL,

Bolum_No int NULL,

PRIMARY KEY(Urun_No),

FOREIGN KEY(Bolum_No) REFERENCES Bolumler(Bolum_No)

)

CREATE TABLE Satislar(

Satis_No int NOT NULL,

Urun_No int NULL,

Calisan_TC_No nvarchar(11) NULL,

Miktar int NULL,

Fiyat decimal(18, 2) NULL,

Tarih date NULL,

PRIMARY KEY(Satis_No),

FOREIGN KEY(Urun_No) REFERENCES Urunler(Urun_No),

FOREIGN KEY(Calisan_TC_No) REFERENCES Calisanlar(TC_No)

)

Doğru cevap C’dir.

Soru 21

Verinin yönetilmesi ve tasarımı için geliştirilmiş, veri ile ilgili yapılacak işlemi veri tabanı yönetim sistemine tarif eden bir bildirim diline ne ad verilir?

Seçenekler

A

SQL

B

Python

C

VTYS

D

API

E

Server

Açıklama:

Verinin yönetilmesi ve tasarımı için geliştirilmiş, veri ile ilgili yapılacak işlemi veri tabanı yönetim sistemine tarif eden bir bildirim diline "SQL" adı verilir.

Soru 22

Aşağıdakilerden hangisi veri girmek, değiştirmek, silmek ve verileri almak için kullanılan komutlarıdır?

Seçenekler

A

DML

B

DDL

C

VTYS

D

API

E

DCL

Açıklama:

"DML" hangisi veri girmek, değiştirmek, silmek ve verileri almak için kullanılan komutlardır.

Soru 23

Veritabanlarında kullanılan nesnelerin (tablolar, indeksler, prosedürler ve fonksiyonlar vb.) oluşturulmasını, silinmesini ve bazı temel özelliklerinin düzenlenmesini sağlayan komutlar hangi SQL komutları kategorisinde yer alır?

Seçenekler

A

DDL

B

VTYS

C

DCL

D

DML

E

TCL

Açıklama:

Veritabanında verilerin saklanması için kullanılan nesnelerin (tablolar, indeksler, prosedür ve fonksiyonlar vb.) oluşturulmasını, silinmesini ve bazı temel özelliklerinin düzenlenmesini sağlayan komutlara "DDL" adı verilir.

Soru 24

Aşağıdakilerden hangisi yazılımların diğer yazılımlar tarafından kullanılmasına olanak sağlayan fonksiyonlar ve tanımları içeren bir yapıdır?

Seçenekler

A

SQL

B

Python

C

VTYS

D

API

E

Server

Açıklama:

"API" yazılımların diğer yazılımlar tarafından kullanılmasına olanak sağlayan fonksiyonlar ve tanımları içeren bir yapıdır.

Soru 25

Veritabanı yönetim sistemlerinde kullanıcıların ihtiyaçlarına göre verinin farklı şekillerde görüntülenmesini sağlayan yapılara ne ad verilir?

Seçenekler

A

View

B

Python

C

VTYS

D

API

E

Server

Açıklama:

Veritabanı yönetim sistemlerinde kullanıcıların ihtiyaçlarına göre verinin farklı şekillerde görüntülenmesini sağlayan yapılara "view" adı verilir.

Soru 26

Aşağıdakilerden hangisi bir tabloda bir alanı yani bir sütunu eşsiz bir değer yapmak için kullanılır?

Seçenekler

A

Primary Key

B

Foreign Key

C

View

D

Table

E

Power Shell

Açıklama:

"Primary Key" bir tabloda bir alanı yani bir sütunu eşsiz bir değer yapmak için kullanılır.

Soru 27

Aşağıdakilerden hangisi veritabanı kullanıcısı veya rolü ile ilgili izinlerin düzenlenmesini sağlar?

Seçenekler

A

DCL

B

VTYS

C

DDL

D

DML

E

VT

Açıklama:

"DCL" veritabanı kullanıcısı veya rolü ile ilgili izinlerin düzenlenmesini sağlar?

Soru 28

Aşağıdakilerden hangisi bir veritabanı kullanıcısına yetki vermek için kullanılır?

Seçenekler

A

GRANT

B

DELETE,

C

ALTER TABLE,

D

CREATE TABLE,

E

DENY

Açıklama:

GRANT bir veritabanı kullanıcısına yetki vermek için kullanılır.

Soru 29

Aşağıdakilerden hangisi bir veritabanı kullanıcısına önceden verilen yetkileri engellemek için kullanılır?

Seçenekler

A

GRANT

B

DELETE,

C

ALTER TABLE,

D

CREATE TABLE,

E

DENY

Açıklama:

DENY bir veritabanı kullanıcısına önceden verilen yetkileri engellemek için kullanılır.

Soru 30

Aşağıdakilerden hangisi bir tablo, sütun ya da veritabanını silmek için kullanılır?

Seçenekler

A

GRANT

B

DROP,

C

ALTER TABLE,

D

CREATE TABLE,

E

DENY

Açıklama:

DROP bir tablo, sütun ya da veritabanını silmek için kullanılır.

Soru 31

"Günümüzde en yaygın kullanıma

sahip olan ilişkisel veritabanları

...................... yazılımlarına MS

SQL Server, MySQL, Oracle örnek

verilebilir." boşluğa hangisi gelmelidir?

sahip olan ilişkisel veritabanları

...................... yazılımlarına MS

SQL Server, MySQL, Oracle örnek

verilebilir." boşluğa hangisi gelmelidir?

Seçenekler

A

yönetim sistemi

B

oyun sistemi

C

koruma sistemi

D

güvenlik sistemi

E

yenileme sistemi

Açıklama:

"Günümüzde en yaygın kullanıma

sahip olan ilişkisel veritabanları

yönetim yazılımlarına MS

SQL Server, MySQL, Oracle örnek

verilebilir." boşluğa hangisi gelmelidir?

sahip olan ilişkisel veritabanları

yönetim yazılımlarına MS

SQL Server, MySQL, Oracle örnek

verilebilir." boşluğa hangisi gelmelidir?

Soru 32

".......kısaltması ile kullanılan

Yapısal Sorgu Dili (Structured

Query Language) verinin

yönetilmesi ve tasarımı için

geliştirilmiş bir dildir." boşluğa hangisi gelmelidir?

Yapısal Sorgu Dili (Structured

Query Language) verinin

yönetilmesi ve tasarımı için

geliştirilmiş bir dildir." boşluğa hangisi gelmelidir?

Seçenekler

A

SQL

B

Oracle

C

microsoft

D

javascript

E

pithon

Açıklama:

SQL kısaltması ile kullanılan

Yapısal Sorgu Dili (Structured

Query Language) verinin

yönetilmesi ve tasarımı için

geliştirilmiş bir dildir.

SQL Komutları kullanım

amaçlarına göre üç ayrı

kategoriye ayrılmaktadır. Bunlar

Veri Tanımlama Dili (DDL -Data

Definition Language), Veri İşleme

Dili (DML - Data Manipulation

Language) ve Veri Kontrol Dilidir

(DCL Data Control Language).

SQL, veri ile ilgili yapılacak işlemi

VTYS’ye tarif eden bir bildirim

dilidir (Declarativelanguage).

Bu işlemin nasıl yapılacağı

ile ilgilenmez bu süreç VTYS

programları tarafından yürütülür.

Yapısal Sorgu Dili (Structured

Query Language) verinin

yönetilmesi ve tasarımı için

geliştirilmiş bir dildir.

SQL Komutları kullanım

amaçlarına göre üç ayrı

kategoriye ayrılmaktadır. Bunlar

Veri Tanımlama Dili (DDL -Data

Definition Language), Veri İşleme

Dili (DML - Data Manipulation

Language) ve Veri Kontrol Dilidir

(DCL Data Control Language).

SQL, veri ile ilgili yapılacak işlemi

VTYS’ye tarif eden bir bildirim

dilidir (Declarativelanguage).

Bu işlemin nasıl yapılacağı

ile ilgilenmez bu süreç VTYS

programları tarafından yürütülür.

Soru 33

(DDL- Data Definition Language) hangi dile aittir?

Seçenekler

A

Veri Tanımlama Dili

B

yönetim dili

C

tasarım dili

D

kodlama dili

E

java

Açıklama:

Veri Tanımlama Dili (DDL- Data Definition Language) hangi dile aittir?

Soru 34

".............. (API-Application

programming interface)

yazılımların diğer yazılımlar

tarafından kullanılmasına olanak

sağlayan fonksiyonlar ve tanımları

içeren bir yapıdır." boşluğa hangisi gelmelidir?

programming interface)

yazılımların diğer yazılımlar

tarafından kullanılmasına olanak

sağlayan fonksiyonlar ve tanımları

içeren bir yapıdır." boşluğa hangisi gelmelidir?

Seçenekler

A

Uygulama programlama

arayüzü

arayüzü

B

Veritabanı programlama dili kullanma:

C

Veritabanı bağlantısı için yazılım kütüphaneleri kullanma

D

java

E

oracle

Açıklama:

Uygulama programlama

arayüzü: (API-Application

programming interface)

yazılımların diğer yazılımlar

tarafından kullanılmasına olanak

sağlayan fonksiyonlar ve tanımları

içeren bir yapıdır.

arayüzü: (API-Application

programming interface)

yazılımların diğer yazılımlar

tarafından kullanılmasına olanak

sağlayan fonksiyonlar ve tanımları

içeren bir yapıdır.

Soru 35

".................Veritabanı

yönetim sistemlerinde

kullanıcıların ihtiyaçlarına

göre verinin farklı şekillerde

görüntülenmesini sağlayan

yapılardır." boşluğa ne gelmelidir?

yönetim sistemlerinde

kullanıcıların ihtiyaçlarına

göre verinin farklı şekillerde

görüntülenmesini sağlayan

yapılardır." boşluğa ne gelmelidir?

Seçenekler

A

Görünüm (View)

B

java

C

vbox

D

oracle

E

exception

Açıklama:

Görünüm (View) Veritabanı

yönetim sistemlerinde

kullanıcıların ihtiyaçlarına

göre verinin farklı şekillerde

görüntülenmesini sağlayan

yapılardır.

yönetim sistemlerinde

kullanıcıların ihtiyaçlarına

göre verinin farklı şekillerde

görüntülenmesini sağlayan

yapılardır.

Soru 36

".........................: Bu adım için sizden bir girdi beklememekte

olup kurulum yardımcısı tarafından kullanılacak dosyaların kurulumu sırasında

bir problemle karşılaşılmaması için bazı kontroller yapılır. Problem yoksa sonraki

adıma geçer." Boşluğa ne gelmelidir?

olup kurulum yardımcısı tarafından kullanılacak dosyaların kurulumu sırasında

bir problemle karşılaşılmaması için bazı kontroller yapılır. Problem yoksa sonraki

adıma geçer." Boşluğa ne gelmelidir?

Seçenekler

A

Evrensel Kurallar (Global Rules)

B

genel geçer kurallar

C

deneme yanılma yolu

D

Lisanslama (License Terms):

E

Kurulum Tipi (Installation Type)

Açıklama:

Evrensel Kurallar (Global Rules): Bu adım için sizden bir girdi beklememekte

olup kurulum yardımcısı tarafından kullanılacak dosyaların kurulumu sırasında

bir problemle karşılaşılmaması için bazı kontroller yapılır. Problem yoksa sonraki

adıma geçer.

olup kurulum yardımcısı tarafından kullanılacak dosyaların kurulumu sırasında

bir problemle karşılaşılmaması için bazı kontroller yapılır. Problem yoksa sonraki

adıma geçer.

Soru 37

"..............................

olarak tanımlanan alan ya da

alanlar, ilgili tabloda benzersiz

değer alırlar. Diğer bir deyişle

aynı değerin faklı satırda yer

almamasını garanti altına alırlar." Boşluğa hangisi gelmelidir?

olarak tanımlanan alan ya da

alanlar, ilgili tabloda benzersiz

değer alırlar. Diğer bir deyişle

aynı değerin faklı satırda yer

almamasını garanti altına alırlar." Boşluğa hangisi gelmelidir?

Seçenekler

A

Birincil Anahtar (Primary Key)

B

SQL Sorgu penceresi

C

Set Primary Key

D

Databases

E

exception

Açıklama:

Birincil Anahtar (Primary Key)

olarak tanımlanan alan ya da

alanlar, ilgili tabloda benzersiz

değer alırlar. Diğer bir deyişle

aynı değerin faklı satırda yer

almamasını garanti altına alırlar.

olarak tanımlanan alan ya da

alanlar, ilgili tabloda benzersiz

değer alırlar. Diğer bir deyişle

aynı değerin faklı satırda yer

almamasını garanti altına alırlar.

Soru 38

Hangi statement iki tabloyu birbirine bağlar?

Seçenekler

A

select

B

join

C

order by

D

group by

E

and

Açıklama:

join

Soru 39

Condition'lar hangi statement içerisinde yazılır?

Seçenekler

A

where

B

select

C

union

D

order by

E

group by

Açıklama:

A

Soru 40

Farklı üreticilere ait Veri Tabanı Yönetim Sistemi üzerinde işlemleri yapmak üzere en yaygın olarak ortak kullanılan dil aşağıdakilerden hangisidir?

Seçenekler

A

C+

B

IOS

C

Pascal

D

Android

E

SQL

Açıklama:

Farklı üreticilere ait Veri Tabanı Yönetim Sistemi üzerinde işlemleri yapmak üzere en yaygın olarak ortak kullanılan dil Yapısal Sorgu Dili (SQL)’dir.

Soru 41

SQL komutları kullanım amaçlarına göre üç genel kategoriye ayrılır. Aşağıdakilerden hangisi bu kategorilerden biridir?

Seçenekler

A

Veri Derleme Dili

B

Veri Tasarlama Dili

C

Veri Tanımlama Dili

D

Veri Oluşturma Dili

E

Veri Kaydetme Dili

Açıklama:

SQL Komutları kullanım amaçlarına göre üç ayrı kategoriye ayrılmaktadır. Bunlar Veri Tanımlama Dili (DDL -Data Definition Language), Veri İşleme Dili (DML - Data Manipulation Language) ve Veri Kontrol Dilidir (DCL Data Control Language).

Soru 42

"Veri girmek, değiştirmek, silmek ve verileri almak için kullanılan komutların tümüdür. Bu kategoride, veri seçmek için SELECT, veri silmek için DELETE, veri güncellemek için UPDATE ve veri girmek için INSERT en sık kullanılan komutlarıdır." şeklinde tanımlanan SQL komut kategorisi aşağıdakilerden hangisidir?

Seçenekler

A

Veri Tanımlama Dili

B

Veri Derleme Dili

C

Veri İşleme Dili

D

Veri Kontrol Dili

E

Veri Tasarlama Dili

Açıklama:

Veri İşleme Dili (DML Data Manipulation Language): DML veri girmek, değiştirmek, silmek ve verileri almak için kullanılan komutların tümüdür. Bu kategoride, veri seçmek için SELECT, veri silmek için DELETE, veri güncellemek için UPDATE ve veri girmek için INSERT en sık kullanılan DML komutlarıdır.

Soru 43

Eğer işletme süreçlerinde veri işleme için akış kontrolü, döngü vb. gerektiren bir dil (Java, C / C ++ / C #, COBOL vb. yordamsal dil) ihtiyaç olursa, standart SQL bu işlemlerin yapılması için yeterli olmaz. Bu durum için çözüm yöntemleri veritabanı ile etkileşimi de içermek üzere üç sınıfta toplanabilir. Aşağıdakilerden hangisi bu sınıflardan biridir?

Seçenekler

A

Organic SQL

B

Embedded SQL

C

Veritabanı bağlantısı için donanım kütüphaneleri kullanma

D

Veritabanı silme dili kullanma

E

ALTER SQL

Açıklama:

Eğer işletme süreçlerinde veri işleme için akış kontrolü, döngü vb. gerektiren bir dil (Java, C / C ++ / C #, COBOL vb. yordamsal dil) ihtiyaç olursa, standart SQL bu işlemlerin yapılması için yeterli olmaz. Bu durum için çözüm yöntemleri veritabanı ile etkileşimi de içermek üzere üç sınıfta toplanabilir:

Gömülü SQL(Embedded SQL)

Veritabanı bağlantısı için yazılım kütüphaneleri kullanma

Veritabanı programlama dili kullanma

Gömülü SQL(Embedded SQL)

Veritabanı bağlantısı için yazılım kütüphaneleri kullanma

Veritabanı programlama dili kullanma

Soru 44

SQL Server 2014 Express yazılımını kurmadan önce birtakım hazırlık ve kontrolleri yapmanız gerekmektedir. Yazılımın çalışabilmesi için bilgisayarınızın işletim sisteminin minimum kaç bit olması gereklidir?

Seçenekler

A

1

B

2

C

4

D

8

E

32

Açıklama:

Bilgisayarlarınıza SQL Server 2014 Express yazılımını kurmadan önce birtakım hazırlık ve kontrolleri yapmanız gerekmektedir. Yazılımın çalışabilmesi için bilgisayarınızın sağlaması gereken minumum sistem gereksinimleri sağlayıp sağlamadığı, işletim sisteminizin 32 bit ya da 64 bit olup olmadığı bilgilerini kontrol ederek http://www.microsoft.com/en-us/download/details.aspx?id=42299 adresinden kurulum dosyasının indirilmesi gerekmektedir.

Soru 45

MS SQL Server 2014 Express Kurulumu esnasında Veritabanı Motoru Yapılandırması (Database Engine Configuration) adımı uygulanırken Authentication Mode sekmesi altında aşağıdaki hangi Mode seçilmelidir?

Seçenekler

A

Single Mode

B

Primary Mode

C

Double Mode

D

Mixed Mode

E

Embedded Mode

Açıklama:

Veritabanı Motoru Yapılandırması (Database Engine Configuration): Bu adımda, MS SQL Server 2014 veritabanı motoru servisine yönetici olarak erişirken kullanılacak kimlik doğrulama yöntemi belirlenir. “Mixed Mode (SQL Server authentication and Windows authentication)” seçeneği ile hem Windows kullanıcılarını hem de SQL kullanıcısı tanımlanarak devam edilebilir.

Soru 46

MS SQL Server 2014 Yardımcısı ile Örnek Veritabanını Oluşturma aşamasında herhangi bir alan için mutlaka tanımlı bir değer olması isteniyorsa aşağıdakilerden hangisi yapılmalıdır?

Seçenekler

A

Allow Nulls seçilmelidir

B

Allow Nulls seçilmemelidir.

C

Set Secondary Key seçilmelidir.

D

Set Secondary Key seçilmemelidir.

E

Object Explorer boş bırakılmalıdır.

Açıklama:

MS SQL Server 2014 Yardımcısı ile Örnek Veritabanını Oluşturma

Bolumler(Bolum_No, Bolum_Adi) şemasına uygun olarak alan isimleri ve uygun veri tipleri tanımlanır. Ayrıca veri tekrarı olmaması istenen alanlar için birincil anahtar tanımlaması yapılması gerekir. “Bolum_No” satırına gelip sağ tıklayarak “Set Primary Key” ile birincil anahtar ataması yapılabilir. Sonra menüden Save(Kaydet) dendiğinde tablo ismi girilir. Eğer herhangi bir alan için mutlaka tanımlı bir değer olması isteniyorsa “Allow Nulls” u seçmemek gerekir.

Bolumler(Bolum_No, Bolum_Adi) şemasına uygun olarak alan isimleri ve uygun veri tipleri tanımlanır. Ayrıca veri tekrarı olmaması istenen alanlar için birincil anahtar tanımlaması yapılması gerekir. “Bolum_No” satırına gelip sağ tıklayarak “Set Primary Key” ile birincil anahtar ataması yapılabilir. Sonra menüden Save(Kaydet) dendiğinde tablo ismi girilir. Eğer herhangi bir alan için mutlaka tanımlı bir değer olması isteniyorsa “Allow Nulls” u seçmemek gerekir.

Soru 47

Aşağıdaki SQL komutlarından hangisi SQL Sorgu penceresinde yazılan sorgunun işlem yapacağı veritabanını tanımlamada kullanılır?

Seçenekler

A

REFRESH

B

ALLOW NULLS

C

NCHAR

D

NEW DB

E

USE

Açıklama:

USE komutu ile SQL Sorgu penceresinde yazılan sorgunun işlem yapacağı veritabanı tanımlanır.

Soru 48

Yazılımların diğer yazılımlar tarafından kullanılmasına olanak sağlayan fonksiyonlar ve tanımları içeren yapı aşağıdakilerden hangisidir?

Seçenekler

A

Uygulama programlama arayüzü

B

Veritabanı programlama dili kullanma

C

Derleyici kullanma arayüzü

D

Tasarım arayüzü

E

Veri kontrol arayüzü

Açıklama:

Uygulama programlama arayüzü: (API-Application programming interface) yazılımların diğer yazılımlar tarafından kullanılmasına olanak sağlayan fonksiyonlar ve tanımları içeren bir yapıdır.

Soru 49

Veri Kontrol Dili (DCL - Data Control Language), veritabanı kullanıcısı veya rolü ile ilgili izinlerin düzenlenmesini sağlar. Bu kategoride, daha önce yapılmış olan yetki ve izinleri kaldırmak için aşağıdaki komut kullanılmaktadır?

Seçenekler

A

SELECT

B

DELETE

C

GRANT

D

DENY

E

REVOKE

Açıklama:

Veri Kontrol Dili (DCL - Data Control Language): DCL veritabanı kullanıcısı veya rolü ile ilgili izinlerin düzenlenmesini sağlar. Bu kategoride, kullanıcıya yetki tanımlama için GRANT, kullanıcı yetkilerini engellemek için DENY ve daha önce yapılmış olan yetki ve izinleri kaldırmak için REVOKE komutları kullanılır.

Ünite 2

Soru 1

Aşağıdaki hangi SQL komutu Veri Kontrol Dili (DCL) amacıyla kullanılır?

Seçenekler

A

CREATE TABLE

B

ALTER TABLE

C

SELECT

D

INSERT

E

GRANT

Açıklama:

Veri Kontrol Dili (DCL) veritabanı kullanıcısı veya rolü ile ilgili izinlerin düzenlenmesini sağlar. Bu kategoride, kullanıcıya yetki tanımlama için GRANT, kullanıcı yetkilerini engellemek için DENY ve daha önce yapılmış olan yetki ve izinleri kaldırmak için REVOKE komutları kullanılır.

Soru 2

Aşağıdakilerden hangisi T-SQL için yanlıştır?

Seçenekler

A

T-SQL, Microsoft SQL Server için kullanılabilecek bir dildir.

B

T-SQL, Sybase için kullanılabilecek bir dildir.

C

T-SQL, Oracle için kullanılabilecek bir dildir.

D

T-SQL ile çeşitli veri tipleri ve fonksiyonlar tanımlanabilmektedir.

E

T-SQL ile döngüler, akış kontrolü gibi işlemlerde gerçeklenebilir.

Açıklama:

T-SQL, Microsoft SQL Server ve Sybase için kullanılabilecek bir dildir. Bu platformlar dışında geliştirilen veritabanı sistemlerinde veya harici programlama dillerinde kullanılamaz.

Soru 3

T-SQL’de değişken isimlendirme kuralları ile ilgili hangisi doğrudur?

I. Değişkenler Türkçe karakter ve boşluk içermez

II. Değişken isimleri ilk karakteri harf ile başlayıp harf, rakam ve alt çizgi (_) ile devam edebiiliir.

III. Değişken isimlerinde küçük veya büyük harf kullanımı fark eder.

I. Değişkenler Türkçe karakter ve boşluk içermez

II. Değişken isimleri ilk karakteri harf ile başlayıp harf, rakam ve alt çizgi (_) ile devam edebiiliir.

III. Değişken isimlerinde küçük veya büyük harf kullanımı fark eder.

Seçenekler

A

Yalnız I

B

Yalnız II

C

I, II

D

I, III

E

II, III

Açıklama:

T-SQL’de değişken isimlendirme küçük veya büyük harf kullanımı fark etmez.

Soru 4

Aşağıdakilerden hangisi T-SQL dilinde yapılmış yanlış bir değişken isimlendirmesidir?

Seçenekler

A

DECLARE @OgrenciNo INT;

B

DECLARE @OgrenciAdı VARCHAR(25);

C

DECLARE @OgrenciSoyadi VARCHAR(25);

D

DECLARE @OgrenciBolumu VARCHAR(40);

E

DECLARE @OgrenciCinsiyeti VARCHAR(1);

Açıklama:

T-SQL'de değişkenler Türkçe karakter ve boşluk içermez.

Soru 5

Aşağıdakilerden hangisi ile değişkenlere değer ataması yapabiliriz?

Seçenekler

A

DECLARE

B

SELECT

C

PRINT

D

INSERT

E

UPDATE

Açıklama:

Değişkenlere SET ya da SELECT ifadeleri kullanılarak değer ataması yapabiliriz.

Soru 6

Aşağıdaki komutlardan hangisi kullanılarak değişkenler ekranda görüntülenebilir?

Seçenekler

A

DECLARE

B

SET

C

SELECT

D

INSERT

E

UPDATE

Açıklama:

Değişkenlere atanan değerleri ekranda görüntülemek için PRINT (veya SELECT) komutu kullanılabilir.

Soru 7

DECLARE @Ders_Sayisi INT;

SELECT @Ders_Sayisi=COUNT(*) FROM Dersler WHERE (Not>49)

IF (@Ders_Sayisi>4)

PRINT 'Sınıfı geçtiniz.'

ELSE IF (@Ders_Sayisi>3)

PRINT '1 dersten sınıfta kaldınız.'

ELSE IF (@Ders_Sayisi>2)

PRINT '2 dersten sınıfta kaldınız.'

ELSE IF (@Ders_Sayisi>1)

PRINT '3 dersten sınıfta kaldınız.'

ELSE

PRINT '4 dersten sınıfta kaldınız.'

Yukarıdaki programa göre Ders_Sayisi 3 olarak gelirse hangi sonuç görüntülenecektir?

SELECT @Ders_Sayisi=COUNT(*) FROM Dersler WHERE (Not>49)

IF (@Ders_Sayisi>4)

PRINT 'Sınıfı geçtiniz.'

ELSE IF (@Ders_Sayisi>3)

PRINT '1 dersten sınıfta kaldınız.'

ELSE IF (@Ders_Sayisi>2)

PRINT '2 dersten sınıfta kaldınız.'

ELSE IF (@Ders_Sayisi>1)

PRINT '3 dersten sınıfta kaldınız.'

ELSE

PRINT '4 dersten sınıfta kaldınız.'

Yukarıdaki programa göre Ders_Sayisi 3 olarak gelirse hangi sonuç görüntülenecektir?

Seçenekler

A

Sınıfı geçtiniz.

B

1 dersten sınıfta kaldınız.

C

2 dersten sınıfta kaldınız.

D

3 dersten sınıfta kaldınız.

E

4 dersten sınıfta kaldınız.

Açıklama:

Ders_Sayisi 3 olarak gelirse (@Ders_Sayisi>2) seçeneği doğru olacaktır. Ekranda '2 dersten sınıfta kaldınız.' yazacaktır.

Soru 8

DECLARE @a INT;

DECLARE @b INT;

DECLARE @c INT;

Set @a=19

Set @b=5

Set @c=@a%@b

CASE c

WHEN '1' THEN 'Bir'

WHEN '2' THEN 'İki'

WHEN '3' THEN 'Üç'

WHEN '4' THEN 'Dört'

WHEN '5' THEN 'Beş'

END

T-SQL kodunu görüntüleyen çıktı hangisidir?

DECLARE @b INT;

DECLARE @c INT;

Set @a=19

Set @b=5

Set @c=@a%@b

CASE c

WHEN '1' THEN 'Bir'

WHEN '2' THEN 'İki'

WHEN '3' THEN 'Üç'

WHEN '4' THEN 'Dört'

WHEN '5' THEN 'Beş'

END

T-SQL kodunu görüntüleyen çıktı hangisidir?

Seçenekler

A

Bir

B

İki

C

Üç

D

Dört

E

Beş

Açıklama:

19 Mod 5 işleminin sonucu 4'tür.

Soru 9

DECLARE @sayi INT

SET @sayi=1

WHILE (@sayi<3)

BEGIN

Print '*'

Set @sayi=@sayi+1

END

Yukarıdaki kod çalıştırıldığında ekran çıktısı ne olur?

SET @sayi=1

WHILE (@sayi<3)

BEGIN

Print '*'

Set @sayi=@sayi+1

END

Yukarıdaki kod çalıştırıldığında ekran çıktısı ne olur?

Seçenekler

A

*

B

**

C

***

D

****

E

*****

Açıklama:

while döngüsü iki kez çalışacağından ekrana iki * işareti çıkacaktır.

Soru 10

Aşağıdakilerden hangisi T-SQL ile bir hata bloğu yakalanırken hatanın durum numarasını döndürür?

Seçenekler

A

ERROR_NUMBER()

B

ERROR_SEVERITY()

C

ERROR_STATE()

D

ERROR_PROCEDURE()

E

ERROR_LINE()

Açıklama:

ERROR_STATE() Hatanın durum numarasını döndürür.

Soru 11

T-SQL ile ilgili aşağıdaki bilgilerden hangisi yanlıştır?

Seçenekler

A

Oracle için geliştirilmiştir.

B

Yordamsal dil özelliklerine sahiptir.

C

T-SQL ile veri tipleri tanımlanabilir.

D

T-SQL ile fonksiyonlar tanımlanabilir.

E

T-SQL ile döngüler kurulabilir.

Açıklama:

T-SQL, Microsoft SQL Server ve Sybase için kullanılabilecek bir dildir. Oracle veritabanı yönetim sistemleri için yordamsal dil özelliklerine sahip PL/SQL geliştirilmiştir. Doğru cevap A.

Soru 12

- Yerel değişken adı @ ile evrensel değişken adı @@ ile başlar.

- Değişken isimlerinin ilk karakteri $ ile başlamalıdır.

- SELECT değişken ismi olamaz.

- DECLARE @boy INT; SET @boy=179 ile sayısal değer alabilen boy adlı bir değişken tanımlanmış ve değişkenin değerine 179 atanmıştır.

Seçenekler

A

II, III ve IV

B

I, III ve IV

C

I, II ve III

D

II ve IV

E

I ve II

Açıklama:

T-SQL'de değişken ismi, SQL’de özel anlamı olan sembollerle (@, @@, #, ##, $) başlamamalıdır. Doğru cevap B.

Soru 13

DECLARE @PC_alis INT

DECLARE @PC_satis INT

DECLARE @PC_kar INT

SET @PC_alis=400

SET @PC_satis=432

SELECT @PC_satis-@PC_alis

Yukarıdaki T-SQL kodunun sonucu aşağıdakilerden hangisidir?

DECLARE @PC_satis INT

DECLARE @PC_kar INT

SET @PC_alis=400

SET @PC_satis=432

SELECT @PC_satis-@PC_alis

Yukarıdaki T-SQL kodunun sonucu aşağıdakilerden hangisidir?

Seçenekler

A

400

B

432

C

32

D

832

E

@PC_satis-@PC_alis

Açıklama:

@PC_satis değişkenine 432, @PC_alis değişkenine 400 atandığı için sonuç 432-400=32 olacaktır.

Soru 14

Aşağıdakilerden hangisi verilerin tutulduğu nesneler olan tabloların oluşturulmasını, silinmesini ve bazı temel özelliklerinin düzenlenmesini sağlar?

Seçenekler

A

Komutsal Dil

B

İşlevsel Dil

C

Veri Kontrol Dili

D

Veri İşleme Dili

E

Veri Tanımlama Dili

Açıklama:

Giriş

Veri Tanımlama Dili

Veri Tanımlama Dili

Soru 15

Hedeflenen çıktıları üretmek üzere belirlenebilecek algoritmaların kodlanabildiği dildir.

Yukarıdaki tanım aşağıdakilerden hangisine aittir?

Yukarıdaki tanım aşağıdakilerden hangisine aittir?

Seçenekler

A

Komutsal Dil

B

Kuralsal Dil

C

Tanımsal Dil

D

İşlevsel Dil

E

Yordamsal Dil

Açıklama:

Giriş

Yordamsal Dil

Yordamsal Dil

Soru 16

T-SQL dilinde yerel değişken tanımlamak için kullanılan ön ek aşağıdakilerden hangisidir?

Seçenekler

A

&

B

$

C

#

D

##

E

@

Açıklama:

Değişken İşlemleri

@

@

Soru 17

T-SQL dilinde değişken tanımlama aşağıdakilerden hangi komut ile yapılır?

Seçenekler

A

Define

B

Variable

C

Dim

D

Var

E

Declare

Açıklama:

Değişken İşlemleri

Declare

Declare

Soru 18

Birden fazla koşulun kontrol edilmesi gerektiğinde kolay kullanım sağlayan komut aşağıdakilerden hangisidir?

Seçenekler

A

If…Else

B

Print

C

While…End

D

Begin…End

E

Case

Açıklama:

Case Yapısı

Case

Case

Soru 19

Aşağıdakilerden hangi komut While yapısı içinde döngüden çıkmayı sağlar?

Seçenekler

A

Continue

B

End

C

Goto

D

Return

E

Break

Açıklama:

While Yapısı

Break

Break

Soru 20

Kullanıcıların belirleyecekleri bir veri kümesinde her bir satırda birer birer ilerlemelerini sağlayan yapı aşağıdakilerden hangisidir?

Seçenekler

A

Goto

B

Switch

C

Current

D

Case

E

Cursor

Açıklama:

İmleç İşlemleri

Cursor

Cursor

Soru 21

Veri İşleme Dili kullanımı sonucunda değişiklik olan kayıtları listelemek için aşağıdakilerden hangi komut kullanılır?

Seçenekler

A

Show

B

List

C

Select

D

Print

E

Output

Açıklama:

Veritabanı Veri İşlem Değişikliklerinin Kaydedilmesi

Output

Output

Soru 22

T-SQL’de oluşan hata mesajları ve kodları aşağıdakilerden hangisinde tutulmaktadır?

Seçenekler

A

“sys.messages” adlı sistem viewlerinde

B

“sys.logs” adlı sistem fonksiyonlarında

C

“sys.tables” adlı sistem tablosunda

D

“sys.logs” adlı sistem tablosunda

E

“sys.messages” adlı sistem tablosunda

Açıklama:

PROGRAM İZLENİRLİK ARAÇLARI

Hata Denetimi

“sys.messages” adlı sistem tablosunda

Hata Denetimi

“sys.messages” adlı sistem tablosunda

Soru 23

ERROR_STATE() fonksiyonunun işlevi aşağıdakilerden hangisidir?

Seçenekler

A

Oluşan hata numarasını döndürür

B

Hatanın önem düzeyini döndürür.

C

Hatanın oluştuğu satır numarasını döndürür.

D

Hatayı açıklayan tam metin mesajı döndürür.

E

Hatanın durum numarasını döndürür.

Açıklama:

PROGRAM İZLENİRLİK ARAÇLARI

Hata Denetimi

Hatanın durum numarasını döndürür

Hatanın durum numarasını döndürür.

Hata Denetimi

Hatanın durum numarasını döndürür

Hatanın durum numarasını döndürür.

Soru 24

T-SQL içinde verilen bir koşulun sağlanması durumunda belirlenen komut bloğunun tekrar edilmesi amacıyla kullanılan akış kontrlü yapısı aşağıdakilerden hangisidir?

Seçenekler

A

IF...ELSE Yapısı

B

CASE Yapısı

C

WHILE Yapısı

D

GOTO Yapısı

E

BEGIN...END yapısı

Açıklama:

Programlama dillerinde döngüler, tekrar gerektiren işlemler için kullanılmaktadır. WHILE döngüsü birçok programlama dilinde olduğu gibi verilen bir koşulun sağlanması durumunda belirlenen komut bloğunu tekrar eden bir yapıdır. Doğru cevap C.

Soru 25

Aşağıdaki özelliklerden hangisi T-SQL'de dinamik SQL sorgularına özgü bir özelliktir?

Seçenekler

A

Akış kontrolü kullanılması

B

Metin ve tamsayı değişken tiplerinin kullanılması

C

Değişken tanımlama komutlarının tek satırda yazılması

D

Koşul ifadelerinin yer alması

E

Sorgu komutunun bir değişkene aktarılması

Açıklama:

SQL sorgularını esnek bir şekilde T-SQL programlama ortamında kullanmak mümkün-dür. Bunun için çalıştırılması planlanan SQL sorgu komutunun bir değişkene aktarılarak çalıştırılması sağlanır.Doğru cevap E.

Soru 26

Veritabanı sorgularında kullanıcıların belirleyecekleri bir veri kümesinde her bir satırda birer birer ilerlemelerini sağlayan İMLEÇ (Cursor) yapısı kullanılmaktadır. İmleç işlemlerinde bir önceki kayda ilerlemeyi sağlayan komut aşağıdakilerden hangisidir?

Seçenekler

A

FETCH NEXT

B

FETCH PRIOR

C

FETCH LAST

D

FETCH FIRST

E

FETCH

Açıklama:

İmleç işlemlerindeki FETCH komutu kayıtlar arasında gezinmeyi sağlar, FETCH NEXT bir sonraki, FETCH PRIOR bir önceki, FETCH LAST son kayda ve FETCH FIRST ilk kayda ilerlemeyi sağlar. Doğru cevap B.

Soru 27

- T-SQL’de açıklama eklemek için “--” ifadesi kullanılabilir.

- T-SQL’de açıklama eklemek için “/*...*/” ifadesi kullanılabilir.

- Tek satırlık açıklama eklemek için açıklama satırının önüne “--” ifadesi kullanılabilir.

- Birden fazla satırı açıklama satırı yapmak için satırın sonuna “/*” işareti kullanılması yeterlidir.

Seçenekler

A

I,II ve III

B

II, III ve IV

C

I, III ve IV

D

III ve IV

E

I ve IV

Açıklama:

Bir veya daha fazla satırı açıklama satırı olarak göstermek için açıklama satırının başına “/*” işareti ve açıklama satırının sonuna “*/” işareti eklenir. Sadece açıklama satırının sonuna “*/” işareti eklenmesi yeterli değildir. Doğru cevap A.

Soru 28

Bir T-SQL kodu olmayıp SQL sorgularının sırasıyla yığınlar olarak çalıştırılmasını sağlayan komut aşağıdakilerden hangisidir?

Seçenekler

A

OUTPUT

B

GO

C

CATCH

D

END

E

FETCH

Açıklama:

GO Komutu ile SQL sorgularının sırasıyla yığınlar olarak çalıştırılması sağlanır. GO komutu bir T-SQL ifadesi olmayıp yığının son satırında kullanılarak yığının sonlandığını ifade eder. Doğru cevap B.

Soru 29

- T-SQL’de oluşan hata mesajları ve kodları “sys.messages” adlı sistem tablosunda tutulmaktadır.

- SQL sorgu penceresinde “PRINT sys.messages” ile tüm hata mesajları listelenebilir.

- “@@ERROR” sistem fonksiyonunda tüm hata mesajlarının kodu tutulur.

- TRY...CATCH komutu hata denetimi için kullanılabilir.

Seçenekler

A

I ve II

B

II ve III

C

III ve IV

D

I ve IV

E

I ve III

Açıklama:

SQL sorgu penceresinde “SELECT * FROM sys.messages” ile tüm hata mesajları listelenebilir. “@@ERROR” sistem fonksiyonunda son hata mesajının kodu tutulur. Alt alta birden fazla sorgu yazıp en sonda hata kontrolü yapıldığı takdirde yalnızca son SQL sorgusundan kaynaklı hatalar yakalanabilir. Bu nedenle yazılan her sorgu ifadesinden sonra hata kontrolü yapılmalıdır. Doğru cevap D.

Soru 30

SQL komutları kullanım amaçlarına göre üç genel kategoriye ayrılır. Aşağıdakilerden hangisi bu kategorilerden biridir?

Seçenekler

A

Veri Tamamlama Dili

B

Veri Komuta Dili

C

Veri Derleme Dili

D

Veri İşleme Dili

E

Veri Toplama Dili

Açıklama:

SQL komutları kullanım amaçlarına göre

• Veri Tanımlama Dili (DDL)

• Veri İşleme Dili (DML)

• Veri Kontrol Dili (DCL)

üç genel kategoriye ayrılır.

• Veri Tanımlama Dili (DDL)

• Veri İşleme Dili (DML)

• Veri Kontrol Dili (DCL)

üç genel kategoriye ayrılır.

Soru 31

Veri Tanımlama Dili (DDL), verilerin tutulduğu nesnelerolan tabloların oluşturulmasını, silinmesini ve bazı temel özelliklerinin düzenlenmesinisağlar. Bu kategoride, tabloda değişiklik yapmak için kullanılan komut aşağıdakilerden hangisidir?

Seçenekler

A

DROP TABLE

B

CREATE TABLE

C

ALTER TABLE

D

DENY TABLE

E

INSERT TABLE

Açıklama:

Bu kategoride, yeni bir tablo oluşturmak için CREATE TABLE, tabloda değişiklik yapmak için ALTER TABLE ve tabloyu silmek için DROP TABLE kullanılan bazı yaygın komutlardır.

Soru 32

Veri Kontrol Dili (DCL) veritabanı kullanıcısı veya rolü ile ilgili izinlerin düzenlenmesini sağlar. Bu kategoride, daha önce yapılmış olan yetki ve izinleri kaldırmak için kullanılan komut aşağıdakilerden hangisidir?

Seçenekler

A

INSERT

B

DELETE

C

UPDATE

D

DENY

E

REVOKE

Açıklama:

Veri Kontrol Dili (DCL) veritabanı kullanıcısı veya rolü ile ilgili izinlerin düzenlenmesini sağlar. Bu kategoride, kullanıcıya yetki tanımlama için GRANT, kullanıcı yetkilerini engellemek için DENY ve daha önce yapılmış olan yetki ve izinleri kaldırmak için REVOKE komutları kullanılır.

Soru 33

T-SQL’ de değişken isimlendirme kuralları diğer diller ile aynıdır. T-SQL'de değişken tanımlama aşağıdaki hangi komut ile yapılmaktadır?

Seçenekler

A

NOT

B

UPDATE

C

DECLARE

D

INSERT

E

SELECT

Açıklama:

T-SQL’ de değişken isimlendirme kuralları diğer diller ile aynıdır. Değişken tanımlama DECLARE komutu ile yapılır.

Soru 34

Birden fazla koşulun kontrol edilmesi gerektiğinde kolay kullanım sağlayan bir akış kontrolü komutu olan ve SQL sorgu ifadelerinin içinde de koşul amacıyla kullanılan T-SQL komutu aşağıdakilerden hangisidir?

Seçenekler

A

CASE

B

ELSE

C

VARCHAR

D

IF

E

WHEN

Açıklama:

Case komutu, birden fazla koşulun kontrol edilmesi gerektiğinde kolay kullanım sağlayan bir akış kontrolü komutudur. Case yapısı SQL sorgu ifadelerinin içinde de koşul amacıyla kullanılmaktadır.

Soru 35

T-SQL'de WHILE komutunun kullanılış amacı aşağıdakilerden hangisidir?

Seçenekler

A

Belirli koşullar sağlandığı takdirde gerçekleştirmesi istenen işlemler için kullanılır.

B

Birden fazla koşulun kontrol edilmesi gerektiğinde kolay kullanım sağlayan bir akış kontrolü komutudur.

C

Verilen bir koşulun sağlanması durumunda belirlenen komut bloğununu tekrar eden bir yapıdır.

D

Açıklama eklemek için kullanılır.

E

SQL sorgularının sırasıyla yığınlar olarak çalıştırılması amacıyla kullanılır.

Açıklama:

Programlama dillerinde döngüler, tekrar gerektiren işlemler için kullanılmaktadır. WHILE döngüsü birçok programlama dilinde olduğu gibi verilen bir koşulun sağlanması durumunda belirlenen komut bloğununu tekrar eden bir yapıdır.

Soru 36

İmleç (cursor,) veri kümelerinin satırları arasında birer birer ilerlemeyi sağlayan programlama yapılarıdır. İmleç işlemlerindeki FETCH komutu aşağıda verilen hangi işlemi gerçekleştirmek için kullanılır?

Seçenekler

A

Kullanıcının atayacağı değişkenlere göre veri oluşturmak için

B

Kod içerisinde belirlenen bir etikete direkt geçiş yapılıp bu etiketten sonra devam etmek için

C

Tekrar gerektiren işlemler için

D

Belirli koşullar sağlandığı takdirde gerçekleştirmesi istenen işlemler için

E

Kayıtlar arasında gezinmek için

Açıklama:

İmleç işlemlerindeki FETCH komutu kayıtlar arasında gezinmeyi sağlar, FETCH NEXT bir sonraki, FETCH PRIOR bir önceki, FETCH LAST son kayda ve FETCH FIRST ilk kayda ilerlemeyi sağlar.

Soru 37

TRY..CATCH komutununda CATCH bloğu içinde kendi değerlerini tutan CATCH bloğu dışında ise NULL değerler döndüren çeşitli fonksiyonları vardır. Bu fonksiyonlardan işlevi "Hatanın önem düzeyini döndürür." şeklinde tanımlanan fonksiyon aşağıdakilerden hangisidir?

Seçenekler

A

ERROR_NUMBER()

B

ERROR_SEVERITY()

C

ERROR_STATE()

D

ERROR_LINE()

E

ERROR_MESSAGE()

Açıklama:

TRY..CATCH komutununda CATCH bloğu içinde kendi değerlerini tutan CATCH bloğu dışında ise NULL değerler döndüren çeşitli fonksiyonları vardır.

ERROR_SEVERITY(): Hatanın önem düzeyini döndürür.

ERROR_SEVERITY(): Hatanın önem düzeyini döndürür.

Soru 38

Diğer diller ile aynı olan T-SQL’ deki değişken isimlendirme kurallarından yanlış olanı aşağıdakilerden hangisidir?

Seçenekler

A

Değişkenler Türkçe karakter ve boşluk içermektedir.

B

Değişken isimleri ilk karakteri harf ile başlayıp harf, rakam ve alt çizgi (_) ile devam edebilir.

C

SQL veya T-SQL için kullanılan komutlar ve ayrılmış sözcükler (SELECT, INSERT, UPDATE, NOT vb.) kullanılmaz.

D

Değişken ismi, SQL’de özel anlamı olan sembollerle (@, @@, #, ##, $) başlamamalıdır.

E

Değişken isimlerinde küçük veya büyük harf kullanımı fark etmez.

Açıklama:

T-SQL’ de değişken isimlendirme kuralları diğer diller ile aynı olup bazıları aşağıdaverilmektedir.

• Değişkenler Türkçe karakter ve boşluk içermez.

• Değişken isimleri ilk karakteri harf ile başlayıp harf, rakam ve alt çizgi (_) ile devam edebilir.

• SQL veya T-SQL için kullanılan komutlar ve ayrılmış sözcükler (SELECT, INSERT, UPDATE, NOT vb.) kullanılmaz.

• Değişken ismi, SQL’de özel anlamı olan sembollerle (@, @@, #, ##, $) başlamamalıdır.

• Değişken isimlerinde küçük veya büyük harf kullanımı fark etmez.

• Değişkenler Türkçe karakter ve boşluk içermez.

• Değişken isimleri ilk karakteri harf ile başlayıp harf, rakam ve alt çizgi (_) ile devam edebilir.

• SQL veya T-SQL için kullanılan komutlar ve ayrılmış sözcükler (SELECT, INSERT, UPDATE, NOT vb.) kullanılmaz.

• Değişken ismi, SQL’de özel anlamı olan sembollerle (@, @@, #, ##, $) başlamamalıdır.

• Değişken isimlerinde küçük veya büyük harf kullanımı fark etmez.

Soru 39

While yapısı içinde döngüden çıkmayı sağlayan komut aşağıdakilerden hangisidir?

Seçenekler

A

CONTINUE

B

BEGIN

C

END

D

BREAK

E

DECLARE

Açıklama:

While yapısı içinde CONTINUE ve BREAK komutları bir sonraki adıma geçme ve döngüden çıkmak için kullanılabilir. CONTINUE komutundan sonra gelen ifadeler göz ardı edilerek bir sonraki adımdan döngü devam eder. BREAK komutu ise While yapısı içinde döngüden çıkmayı sağlar.

Ünite 3

Soru 1

‘Veritabanlarında tekrarlı işlemler için oluşturulan komut kümeleridir.’

Yukarıdaki tanım aşağıdakilerden hangisine aittir?

Yukarıdaki tanım aşağıdakilerden hangisine aittir?

Seçenekler

A

Saklı Fonksiyonlar

B

Tetikleyiciler

C

Triggers

D

Saklı Yordamlar

E

Stored Functions

Açıklama:

Saklı yordamlar, veritabanlarında tekrarlı işlemler için oluşturulan komut kümeleridir.

Soru 2

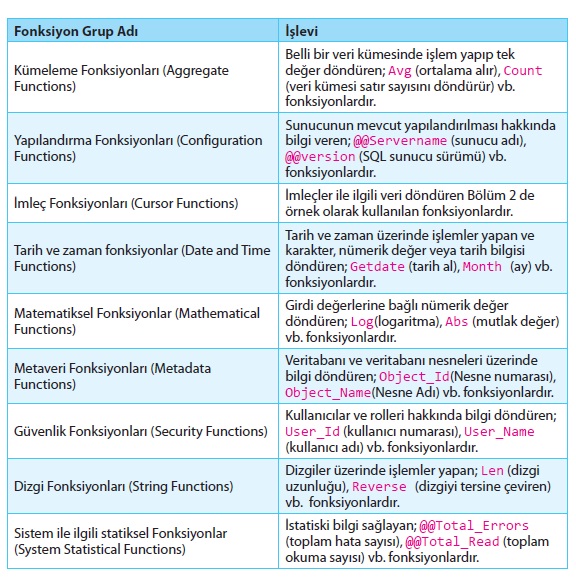

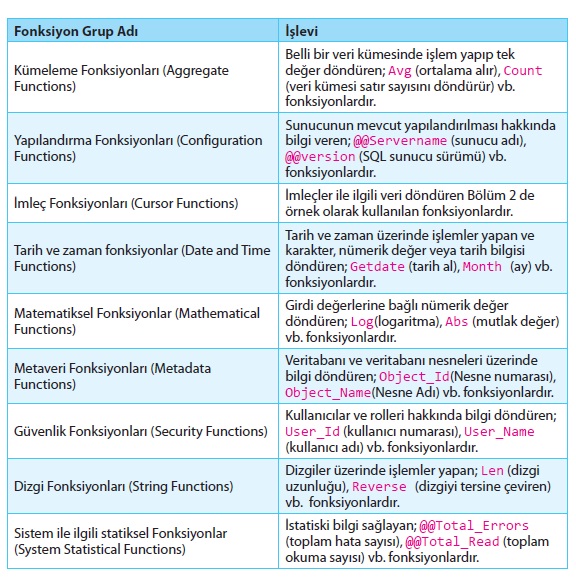

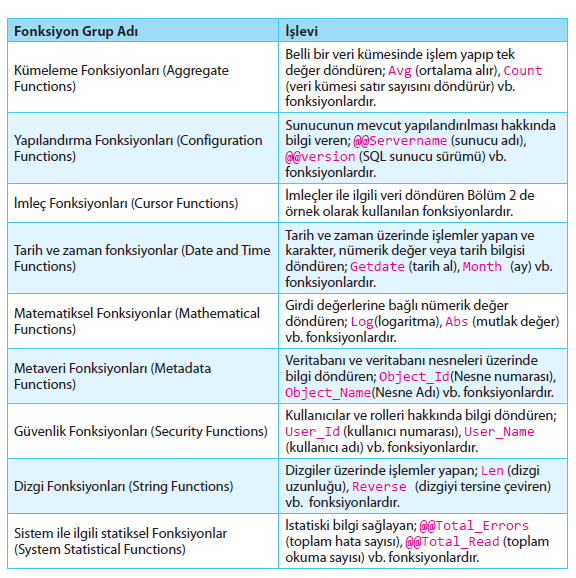

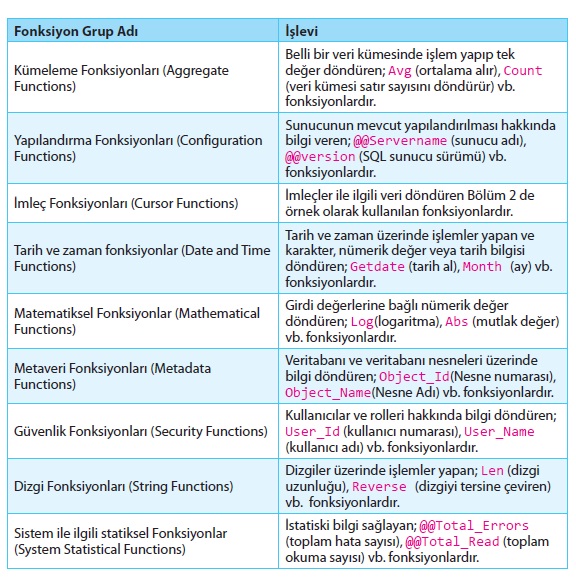

Veritabanlarında bulunan fonksiyon türleri aşağıdakilerden hangisidir?

Seçenekler

A

kullanıcı tanımlı ve sistem fonksiyonu

B

sistem ve genişletilmiş fonksiyon

C

yerel ve genel fonksiyon

D

yerel tanımlı ve sistem fonksiyonu

E

kullanıcı tanımlı ve genişletilmiş fonksiyon

Açıklama:

VTYS yazılımlarında fonksiyonlar (functions) kullanıcı tanımlı ve sistem fonksiyonu olmak üzere iki türdür.

Soru 3

Saklı yordam ve fonksiyon arasındaki farklar ile ilgili olarak aşağıda verilenlerden hangisi yanlıştır?

Seçenekler

A

Saklı yordamlarda veri işleme (INSERT/UPDATE/DELETE) komutları çalıştırılabilirken kullanıcı fonksiyonlarında bu işlemler yapılamaz.

B

Saklı yordam içinde TRY CATCH yapısı ile hata ayıklama opsiyonu varken, fonksiyonlar içinde bu opsiyon yoktur.

C

Fonksiyonlar derlenmiş olarak veritabanında tutulurken, saklı yordamlar çalışma zamanında derlenir ve çalıştırılır.

D

Kullanıcı tanımlı fonksiyonların içerisinde herhangi bir yerde WHERE/HAVING/SELECT vb. kullanılabilirken saklı yordam kullanılamaz. Ayrıca saklı yordamda fonksiyonlar çağrılabilirken, fonksiyon içinde saklı yordam çağrılamaz.

E

Kullanıcı tanımlı fonksiyon mutlaka bir tablo veya sayılı değer döndürmelidir. Döndürdüğü tablo değeri, diğer tablolar ile JOIN vb. işlemler yapmak için kullanılabilir. Saklı yordamların mutlaka değer döndürmeleri gerekmez.

Açıklama:

Fonksiyonlar değil saklı yordamlar derlenmiş olarak veritabanında tutulurken, saklı yordamlar değil fonksiyonlar çalışma zamanında derlenir ve çalıştırılır.

Soru 4

‘Açık Veritabanı Bağlantısı (ODBC) uygulamalarını sistem tablolarındaki değişimlerinden izole etmek için kullanılmaktadır.’

Yukarıdaki kullanım amacı hangi saklı yordama aittir?

Yukarıdaki kullanım amacı hangi saklı yordama aittir?

Seçenekler

A

Değişen Veri Yakalama Saklı Yordamları

B

İmleç Saklı Yordamları

C

Katalog Saklı Yordamları

D

Veritabanı Motoru Saklı Yordamları

E

Veritabanı E-mail Saklı Yordamı

Açıklama:

Katalog Saklı Yordamları, Açık Veritabanı Bağlantısı (ODBC) uygulamalarını sistem tablolarındaki değişimlerinden izole etmek için kullanılmaktadır.

Soru 5

MS SQL Server'da saklı yordamlar aşağıdaki komutlardan hangisi ile çalıştırılır?

Seçenekler

A

DEPLOY

B

RUN

C

BEGIN

D

START

E

EXEC

Açıklama:

SQL içinde saklı yordamlar EXEC komutu ile çalıştırılır.

Soru 6

Saklı yordam için gerekli sorguyu yardımcı kullanarak oluşturma için aşağıdakilerden hangi kısayol kullanılır?

Seçenekler

A

Ctrl+Shift+Q

B

Alt+Shift+R

C

Ctrl+Shift+R

D

Ctrl+Alt+Q

E

Alt+Shift+Q

Açıklama:

Saklı yordam için gerekli sorguyu yardımcı kullanarak oluşturma için “Design Query in Editor” seçilir ya da Ctrl+Shift+Q kısayol tuşu kullanılır

Soru 7

Yordamları düzenlemek için kullanılan komutlar aşağıdakilerden hangi komut ile başlamalıdır?

Seçenekler

A

UPDATE PROCEDURE

B

CHANGE PROCEDURE

C

DROP PROCEDURE

D

ALTER PROCEDURE

E

EDIT PROCEDURE

Açıklama:

Yordamları düzenlemek için ALTER PROCEDURE komutu kullanılmaktadır.

Soru 8

‘Kullanıcılar ve rolleri hakkında bilgi döndüren; User_Id (kullanıcı numarası), User_Name (kullanıcı adı) vb. fonksiyonlardır. ’

Yukarıda tanımlanan sistem fonksiyonu aşağıdakilerden hangisidir?

Yukarıda tanımlanan sistem fonksiyonu aşağıdakilerden hangisidir?

Seçenekler

A

Metaveri Fonksiyonları (Metadata Functions)

B

Güvenlik Fonksiyonları (Security Functions)

C

Dizgi Fonksiyonları (String Functions)

D

Yapılandırma Fonksiyonları (Configuration Functions)

E

İmleç Fonksiyonları (Cursor Functions)

Açıklama:

Güvenlik Fonksiyonları (Security Functions), kullanıcılar ve rolleri hakkında bilgi döndüren; User_Id (kullanıcı numarası), User_Name (kullanıcı adı) vb. fonksiyonlardır.

Soru 9

Aşağıdakilerden hangisi kullanıcı tanımlı fonksiyon değildir?

Seçenekler

A

Sayıl değerli fonksiyonlar

B

Scalar valued fonksiyonlar

C

Kümeleme fonksiyonları

D

Aggregate fonksiyonlar

E

Güvenlik Fonksiyonları

Açıklama:

Sayıl değerli fonksiyonlar (Scalar-valued functions), Tablo değerli fonksiyonlar (Table-valued functions) ve Kümeleme fonksiyonları (Aggregate functions) olmak üzere üç çeşit kullanıcı tanımlı fonksiyon mevcuttur.

Soru 10

MIN(), MAX(), AVG(), SUM() vb. fonksiyonlar aşağıdakilerden hangi tip fonksiyonlara örnektir?

Seçenekler

A

Dizgi Fonksiyonları

B

Kümeleme Fonksiyonları

C

Güvenlik Fonksiyonları

D

Yapılandırma Fonksiyonları

E

Sayıl değerli Fonksiyonlar

Açıklama:

MIN(), MAX(), AVG(), SUM() vb. fonksiyonlar kümeleme fonksiyonlarına örnektir.

Soru 11

Aşağıdaki seçeneklerden hangisi SQL sunucu sistemlerinde belli bir veri kümesinde işlem yapıp tek değer döndüren fonksiyonlardan biridir?

Seçenekler

A

Kümeleme Fonksiyonları

B

Dizgi Fonksiyonları

C

İmleç Fonksiyonları

D

Metaveri Fonksiyonları

E

Sistem ile ilgili statiksel Fonksiyonlar

Açıklama:

Soru 12

Aşağıdaki seçeneklerden hangisi SQL sunucu sistemlerinde Veritabanı ve veritabanı nesneleri üzerinde bilgi döndüren fonksiyonlardır?

Seçenekler

A

Kümeleme Fonksiyonları

B

Dizgi Fonksiyonları

C

Matematiksel Fonksiyonları

D

Metaveri Fonksiyonları

E

Sistem ile ilgili statiksel Fonksiyonlar

Açıklama:

Soru 13

Aşağıda verilen sistem saklı yordamı sınıflarından hangisi Açık Veritabanı Bağlantısı (ODBC) uygulamalarını sistem tablolarındaki değişimlerinden izole etmek için kullanılan sınıftır?

Seçenekler

A

XML Saklı Yordamları

B

Değişen Veri Yakalama Saklı Yordamları

C

Katalog Saklı Yordamları

D

Veritabanı Motoru Saklı Yordamları

E

İmleç Saklı Yordamları

Açıklama:

Katalog Saklı Yordamları (Catalog Stored

Procedures)

Sınıflandırma

Açık Veritabanı Bağlantısı (ODBC)

uygulamalarını sistem tablolarındaki

değişimlerinden izole etmek için

kullanılmaktadır.

Değişen Veri Yakalama Saklı Yordamları

(Change Data Capture Stored Procedures)

Değişen veri yakalama nesnelerini aktifpasif

hâle getirme veya raporlama için

kullanılmaktadır. İmleç uygulamaları için kullanılmaktadır.

XML Saklı Yordamları (XML Stored

Procedures) XML dosya yönetimi için kullanılmaktadır.

İmleç Saklı Yordamları (Cursor Stored Procedures)

Veritabanı Motoru Saklı Yordamları

(Database Engine Stored Procedures)

SQL sunucu veritabanı motorunun bakımı için

kullanılmaktadır.

Veritabanı E-mail Saklı Yordamı (Database

Mail Stored Procedures)(T-SQL)

SQL sunucu oluşumlarından e-mail atmak için

kullanılmaktadır.

Sistem saklı yordamlarının tüm listesine Nesne tarayıcı (Object Explorer) penceresinde

Tanım

Procedures)

Sınıflandırma

Açık Veritabanı Bağlantısı (ODBC)

uygulamalarını sistem tablolarındaki

değişimlerinden izole etmek için

kullanılmaktadır.

Değişen Veri Yakalama Saklı Yordamları

(Change Data Capture Stored Procedures)

Değişen veri yakalama nesnelerini aktifpasif

hâle getirme veya raporlama için

kullanılmaktadır. İmleç uygulamaları için kullanılmaktadır.

XML Saklı Yordamları (XML Stored

Procedures) XML dosya yönetimi için kullanılmaktadır.

İmleç Saklı Yordamları (Cursor Stored Procedures)

Veritabanı Motoru Saklı Yordamları

(Database Engine Stored Procedures)

SQL sunucu veritabanı motorunun bakımı için

kullanılmaktadır.

Veritabanı E-mail Saklı Yordamı (Database

Mail Stored Procedures)(T-SQL)

SQL sunucu oluşumlarından e-mail atmak için

kullanılmaktadır.

Sistem saklı yordamlarının tüm listesine Nesne tarayıcı (Object Explorer) penceresinde

Tanım

Soru 14

__________ veritabanı programlamada performansı yüksek işler yapmak için kullanılan kritik araçlardan birisidir.

Yukarıdaki boşluğa hangi kavram gelirse doğru bir ifade elde edilmiş olur?

Yukarıdaki boşluğa hangi kavram gelirse doğru bir ifade elde edilmiş olur?

Seçenekler

A

Yerel Yordamlar

B

Metaveri Fonksiyonları

C

Yerel Saklı yordamlar

D

Kümeleme Fonksiyonları

E

Kullanıcı Tanımlı Fonksiyonlar

Açıklama:

YEREL SAKLI YORDAMLAR: Yerel saklı yordamlar, kullanıcı tarafından oluşturulan saklı yordamlar olduğundan kullanıcı tabanlı saklı yordamlar olarak da adlandırılır. Saklı yordamlar ile farklı SQL yığınları hızlı bir biçimde kullanıcıların ortak kullanımına açılmış olur. Saklı yordamlar, veritabanı programlamada performansı yüksek işler yapmak için kullanılan kritik araçlardan birisidir. Saklı yordamları isimlendirirken “sp_” ön ekini kullanmak okunabilirliğini arttırır.

Soru 15

Aşağıdaki ifadelerden hangisi fonksiyonların ve saklı yordamların ilişkisi açısından yanlıştır?

Seçenekler

A

Kullanıcı tanımlı fonksiyonların içerisinde herhangi bir yerde WHERE/HAVING/SELECT vb. kullanılabilirken saklı yordam kullanılamaz.

B

Kullanıcı tanımlı fonksiyon mutlaka bir tablo veya sayılı değer döndürmelidir. Saklı yordamların mutlaka değer döndürmeleri gerekmez.

C

- Saklı yordamlarda veri işleme komutları çalıştırılabilirken kullanıcı fonksiyonlarında bu işlemler yapılamaz.

D

Saklı yordam içinde bölüm ikide anlatılan TRY CATCH yapısı ile hata ayıklama opsiyonu varken, fonksiyonlar içinde bu opsiyon yoktur.

E

Fonksiyon içinde hareket yönetimi varken, saklı yordam içinde bu mümkün değildir.

Açıklama:

İlk değerlendirmede kullanıcı fonksiyonlarının genel yapısı saklı yordamlara benzemekle beraber aralarında aşağıdaki farklar vardır:

- Kullanıcı tanımlı fonksiyonların içerisinde herhangi bir yerde WHERE/HAVING/SELECT vb. kullanılabilirken saklı yordam kullanılamaz. Ayrıca saklı yordamda fonksiyonlar çağrılabilirken, fonksiyon içinde saklı yordam çağrılamaz.

- Kullanıcı tanımlı fonksiyon mutlaka bir tablo veya sayılı değer döndürmelidir. Döndürdüğü tablo değeri, diğer tablolar ile JOIN vb. işlemler yapmak için kullanılabilir. Saklı yordamların mutlaka değer döndürmeleri gerekmez.

- Saklı yordamlarda veri işleme (INSERT/UPDATE/DELETE) komutları çalıştırılabilirken kullanıcı fonksiyonlarında bu işlemler yapılamaz.

- Saklı yordam içinde bölüm ikide anlatılan TRY CATCH yapısı ile hata ayıklama opsiyonu varken, fonksiyonlar içinde bu opsiyon yoktur.

- Saklı yordam içinde ileriki bölümlerde anlatılan hareket yönetimi varken, fonksiyon içinde bu mümkün değildir.

- Saklı yordamlar derlenmiş olarak veritabanında tutulurken, fonksiyonlar çalışma zamanında derlenir ve çalıştırılır.

Soru 16

Aşağıdaki komutlardan hangisi sistem fonksiyonları içerisinde veri kümesi satır sayısını döndürmek için kullanılmaktadır?

Seçenekler

A

Reverse

B

Getdate

C

Avg

D

Count

E

Abs

Açıklama:

Kümeleme Fonksiyonları (Aggregate Functions): Belli bir veri kümesinde işlem yapıp tek değer döndüren; Avg (ortalama alır), Count (veri kümesi satır sayısını döndürür) vb. fonksiyonlardır.

Soru 17

Aşağıdakilerden hangisi sistem fonksiyonları içerisinde Len ve Reverse komutlarıyla bilgi dönüdürülen fonksiyonlardandır?

Seçenekler

A

Matematiksel Fonksiyonlar

B

Kümeleme Fonksiyonları

C

İmleç Fonksiyonları

D

Güvenlik Fonksiyonları

E

Dizgi Fonksiyonları

Açıklama:

Soru 18

Aşağıdakilerden hangisi sistem fonksiyonları içerisinde User-Id ve User_Name komutlarıyla bilgi dönüdürülen fonksiyonlardandır?

Seçenekler

A

Matematiksel Fonksiyonlar

B

Güvenlik Fonksiyonları

C

Kümeleme Fonksiyonları

D

İmleç Fonksiyonları

E

Dizgi Fonksiyonları

Açıklama:

Soru 19

Aşağıdakilerden hangisi altta verilen yazım şekline uygun fonksiyondur?

CREATE FUNCTION Fonksiyon_Adi(Parametreler)

RETURNS geriDonusTipi

AS

BEGIN

-- Sorgular

RETURN geriDonusDegeri

END

CREATE FUNCTION Fonksiyon_Adi(Parametreler)

RETURNS geriDonusTipi

AS

BEGIN

-- Sorgular

RETURN geriDonusDegeri

END

Seçenekler

A

Tablo Değerli Fonksiyon

B

Sayıl Değerli Fonksiyon

C

Kümeleme Fonksiyonu

D

Dizgi Fonksiyonu

E

Güvenlik Fonksiyonu

Açıklama:

Sayıl Değerli Fonksiyonlar: Tek bir sayısal değer döndüren fonksiyonlardır. Genel yazım şekli aşağıdadır.

CREATE FUNCTION Fonksiyon_Adi(Parametreler)

RETURNS geriDonusTipi

AS

BEGIN

-- Sorgular

RETURN geriDonusDegeri

END

CREATE FUNCTION Fonksiyon_Adi(Parametreler)

RETURNS geriDonusTipi

AS

BEGIN

-- Sorgular

RETURN geriDonusDegeri

END

Soru 20

Veritabanlarında tekrarlı işlemler için oluşturulan, sunucu üzerinde tutulan, birden fazla tablo üzerinde işlem yapabilen komut kümeleri aşağıdakilerden hangisidir?

Seçenekler

A

Sınıf

B

CLR

C

Saklı yordam

D

Fonksiyon

E

Modül

Açıklama:

Saklı Yordamlar (Stored Procedures) veritabanlarında tekrarlı işlemler için oluşturulan komut kümeleridir. Saklı yordam; belirli bir görevi yerine getirmek için tasarlanmış, sunucu üzerinde tutulan, birden fazla tablo üzerinde işlem yapabilen, program içinden farklı parametreler ile çağrı- larak kullanılabilen SQL tabanlı komut kümesidir. Doğru cevap C.

Soru 21

Kullanıcı fonksiyonları ile saklı yordamlar yapı itibariyle birbirlerine benzeseler de aralarında önemli bazı farklılıklar vardır. Aşağıdakilerden hangisi bu farklılıklardan biri değildir.

Seçenekler

A

SQL ifadeleri içerme

B

Değer döndürme

C

INSERT/UPDATE/DELETE veri işleme komutları çalıştırma

D

TRY CATCH yapısı ile hata ayıklama opsiyonu

E

Derlenme zamanı

Açıklama:

Hem kullanıcı fonksiyonları hem de saklı yordamlar SQL ifadeleri içerir. Derlenme zamanı, hata ayıklama, veri işleme ve veri döndürme açısından iki yapı farklılık gösterir. Doğru cevap A.

Soru 22

Sunucu üzerinde bulunan veritabanlarını ve boyutlarını öğrenmek için “.....................” sistem saklı yordamı kullanılabilir.

Yukarıdaki cümlede boş bırakılan yeri aşağıdakilerden hangisi doğru şekilde tamamlar?

Yukarıdaki cümlede boş bırakılan yeri aşağıdakilerden hangisi doğru şekilde tamamlar?

Seçenekler

A

EXEC sp

B

sp_databases

C

EXEC database

D

sp_alldatabase

E

sp_tables

Açıklama:

Sunucu üzerinde bulunan veritabanlarını ve boyutlarını öğ- renmek için “sp_databases” sistem saklı yordamı kullanılabilir.Doğru cevap B.

Soru 23

- Sistem tarafından otomatik oluşturulurlar.

- SQL yığınlarının hızlı bir biçimde kullanıcıların ortak kullanımına açılması sağlanır.

- Veritabanı programlamada performansı yüksek işler yapmak için kullanılır.

- "CREATE PROCEDURE sp_" yapısı kullanılır.

Seçenekler

A

I ve II

B

I, II ve III

C

II, III ve IV

D

I, III ve IV

E

I ve IV

Açıklama:

Yerel Saklı Yordamlar sistem tarafından değil kullanıcı tarafından oluşturulurlar. Doğru cevap C.

Soru 24

SQL Server Management Studio ortamında Bilişim adlı veritabanında yerel saklı yordam oluşturmak için izlenmesi gereken yol aşağıdakilerden hangisinde doğru verilmiştir.

Seçenekler

A

Database-Bilişim-Programmability-Stored Procedure-New Stored Procedure

B

Database-Programmability-Bilişim-Stored Procedure-New Stored Procedure

C

Database-Bilişim-Programmability-Stored Procedure

D

Bilişim-Database-Programmability-Stored Procedure-New Stored Procedure

E

Bilişim-Programmability-Stored Procedure-New Stored Procedure

Açıklama:

SQL Server Management Studio ortamında Bilişim adlı veritabanında yerel saklı yordam oluşturmak için izlenmesi gereken yol sırasıyla Database-Bilişim-Programmability-Stored Procedure ve Stored Procedure sağ tıklanarak New Stored Procedure tıklamaktır. Doğru cevap A.

Soru 25

CREATE PROCEDURE sp_BolumEkle

(

@BolumAdi nvarchar(50)

)

AS BEGIN

INSERT INTO Bolumler(Bolum_Adi)

VALUES (@BolumAdi)

END

Yukarıda verilen saklı yordam oluşturma komutunu kullanarak Bölümler tablosuna "Giyilebilir Teknolojiler" kaydı ekleyen saklı yordam çalıştırma kodu aşağıdakilerden hangisinde doğru verilmiştir*

(

@BolumAdi nvarchar(50)

)

AS BEGIN

INSERT INTO Bolumler(Bolum_Adi)

VALUES (@BolumAdi)

END

Yukarıda verilen saklı yordam oluşturma komutunu kullanarak Bölümler tablosuna "Giyilebilir Teknolojiler" kaydı ekleyen saklı yordam çalıştırma kodu aşağıdakilerden hangisinde doğru verilmiştir*

Seçenekler

A

EXEC "Giyilebilir Teknolojiler"

B

EXEC sp_BolumEkle (Giyilebilir Teknolojiler)

C

EXEC sp_BolumEkle "Giyilebilir Teknolojiler"

D

EXEC sp_Giyilebilir Teknolojiler

E

EXEC sp_BolumEkle; "Giyilebilir Teknolojiler"

Açıklama:

Belirtilen saklı yordam oluşturma komutunu kullanarak Bölümler tablosuna "Giyilebilir Teknolojiler" kaydı ekleyen saklı yordam çalıştırma kodu EXEC sp_BolumEkle "Giyilebilir Teknolojiler" şeklindedir. Doğru cevap C.

Soru 26

Bir veritabanında yer alan “Urunler” tablosunda her bir ürünün fiyatını verilen orana göre arttıran saklı yordam kodu aşağıdakilerden hangisinde doğru verilmiştir?

Seçenekler

A

SET Urun_Fiyati=Urun_Fiyati+Urun_Fiyati*@artisMiktariYuzde/100

B

SET Urun_Fiyati=Urun_Fiyati+@artisMiktariYuzde/100

C

SET Urun_Fiyati=Urun_Fiyati+Urun_Fiyati*@artisMiktariYuzde

D

SET Urun_Fiyati=Urun_Fiyati*@artisMiktariYuzde/100

E

SET Urun_Fiyati=Urun_Fiyati+Urun_Fiyati*100

Açıklama:

“Urunler” tablosunda her bir ürünün fiyatını verilen orana göre arttıran saklı yordam kodu Update Urunler'den sonra SET Urun_Fiyati=Urun_Fiyati+Urun_Fiyati*@artisMiktariYuzde/100 şeklinde yazılmalıdır. Doğru cevap A.

Soru 27

Avg ve Count gibi belli bir veri setinde işlem yapıp tek değer döndüren fonksiyon gurubu aşağıdakilerden hangisidir?

Seçenekler

A

Kümeleme

B

Yapılandırma

C

İmleç

D

Metaveri

E

Dizgi

Açıklama: