Ağ Yönetimi ve Bilgi Güvenliği - Tüm Sorular

Ünite 1

Soru 1

I. Üç veya daha fazla istemci gereklidir

II. İstemciler arasında bilgi paylaşımı yapmayı amaçlamaktadır

III. Donanımların diğer istemcilerle ortak kullanılmasını amaçlamaktadır

Bilgisayar ağları ile ilgili olarak yukarıdakilerden hangisi veya hangileri doğrudur?

II. İstemciler arasında bilgi paylaşımı yapmayı amaçlamaktadır

III. Donanımların diğer istemcilerle ortak kullanılmasını amaçlamaktadır

Bilgisayar ağları ile ilgili olarak yukarıdakilerden hangisi veya hangileri doğrudur?

Seçenekler

A

Yalnız I

B

Yalnız II

C

I ve II

D

II ve III

E

I ve III

Açıklama:

En az iki istemcinin birbirine bağlanması ile oluşturulan bilgisayar ağları, temelde iki ana amaca ulaşmak üzere gerçeklenir: istemciler arasında bilgi paylaşımı yapabilmek ve istemcilere bağlı donanımların ağa bağlı olan diğer istemcilerle ortak kullanımını sağlamak.

Soru 2

Bugün bildiğimiz şekliyle tasarlanan ilk ağ oluşumu aşağıdakilerden hangisidir?

Seçenekler

A

ARPANET

B

UCLA

C

TCP/IP

D

PSTN

E

FDM

Açıklama:

Bilgisayar ağlarının oluşumu ve tarihçesi incelendiğinde bugün bildiğimiz şekliyle tasarlanan ilk ağ oluşumu ARPANET, yeni adıyla DARPA’dır.

Soru 3

Aşağıdakilerden hangisi bilgisayarlar arası haberleşmede mesaj biçimi, sırası, gönderim ve alım esnasında yapılması gerekenleri tanımlar?

Seçenekler

A

Protokoller

B

Kurallar

C

Ağlar

D

İnterneet

E

Sınırlılıklar

Açıklama:

Protokoller, hangisi bilgisayarlar arası haberleşmede mesaj biçimi, sırası, gönderim ve alım esnasında yapılması gerekenleri tanımlamaktadır.

Soru 4

Aşağıdakilerden hangisi ağların büyüklüklerine göre çeşitlerinden biri değildir?

Seçenekler

A

PAN

B

LAN

C

MAN

D

WAN

E

TAN

Açıklama:

Ağ ortamına dahil olan bilgisayar sayısı ağın büyüklüğünü belirler. Büyüklüklerine göre ağlar yedi farklı kategoride incelenebilir: PAN, LAN, MAN, WAN, VPN, CAN ve SAN. PAN (Personal Area Network-Kişisel Alan Ağları): Son yıllardda özellikle akıllı cihazların yaygınlaşmasıyla hayatımıza giren bir ağ çeşididir. Kişiye yakın cihazların oluşturduğu ağları temsil etmektedir. LAN (Local Area Network, Yerel Alan Ağı): oluşturulan ilk ağ çeşididir. birbirine çok yakın coğrafi konumda bulunan bilgisayarlar tarafından oluşturulur. MAN (Metropolian Area Network-Şehirsel Alan Ağı): bir şehir ya da yerleşkede oluşturulan alan ağıdır. WAN (Wide Area Network - Geniş Alan Ağı): yerel alan ağlarının ya da şehirsel alan ağlarının birleşmesiyle oluşturulan en geniş alan ağıdır. VPN (Virtual Private Network-Sanal Özel Ağ): sanal olarak uzaktaki bir cihazın ağın içerisinde dahil olmasını sağlayan özel bir ağ türüdür. SAN (Storage Area Network-Depolama Alan Ağı): depolama sunucularına bağlantıyı sağlayan ağ çeşididir.

Soru 5

Aşağıdakilerden hangisi kişiye yakın cihazların oluşturduğu ağları temsil etmektedir?

Seçenekler

A

PAN

B

LAN

C

MAN

D

WAN

E

CAN

Açıklama:

Ağ ortamına dahil olan bilgisayar sayısı ağın büyüklüğünü belirler. Büyüklüklerine göre ağlar yedi farklı kategoride incelenebilir: PAN, LAN, MAN, WAN, VPN, CAN ve SAN. PAN (Personal Area Network-Kişisel Alan Ağları): Son yıllardda özellikle akıllı cihazların yaygınlaşmasıyla hayatımıza giren bir ağ çeşididir. Kişiye yakın cihazların oluşturduğu ağları temsil etmektedir. LAN (Local Area Network, Yerel Alan Ağı): oluşturulan ilk ağ çeşididir. birbirine çok yakın coğrafi konumda bulunan bilgisayarlar tarafından oluşturulur. MAN (Metropolian Area Network-Şehirsel Alan Ağı): bir şehir ya da yerleşkede oluşturulan alan ağıdır. WAN (Wide Area Network - Geniş Alan Ağı): yerel alan ağlarının ya da şehirsel alan ağlarının birleşmesiyle oluşturulan en geniş alan ağıdır. VPN (Virtual Private Network-Sanal Özel Ağ): sanal olarak uzaktaki bir cihazın ağın içerisinde dahil olmasını sağlayan özel bir ağ türüdür. SAN (Storage Area Network-Depolama Alan Ağı): depolama sunucularına bağlantıyı sağlayan ağ çeşididir.

Soru 6

Aşağıdakilerden hangisi birbirine çok yakın coğrafi konumda bulunan bilgisayarlar tarafından oluşturulan bilgisayar ağları çeşididir?

Seçenekler

A

PAN

B

LAN

C

MAN

D

WAN

E

VPN

Açıklama:

Ağ ortamına dahil olan bilgisayar sayısı ağın büyüklüğünü belirler. Büyüklüklerine göre ağlar yedi farklı kategoride incelenebilir: PAN, LAN, MAN, WAN, VPN, CAN ve SAN. PAN (Personal Area Network-Kişisel Alan Ağları): Son yıllardda özellikle akıllı cihazların yaygınlaşmasıyla hayatımıza giren bir ağ çeşididir. Kişiye yakın cihazların oluşturduğu ağları temsil etmektedir. LAN (Local Area Network, Yerel Alan Ağı): oluşturulan ilk ağ çeşididir. birbirine çok yakın coğrafi konumda bulunan bilgisayarlar tarafından oluşturulur. MAN (Metropolian Area Network-Şehirsel Alan Ağı): bir şehir ya da yerleşkede oluşturulan alan ağıdır. WAN (Wide Area Network - Geniş Alan Ağı): yerel alan ağlarının ya da şehirsel alan ağlarının birleşmesiyle oluşturulan en geniş alan ağıdır. VPN (Virtual Private Network-Sanal Özel Ağ): sanal olarak uzaktaki bir cihazın ağın içerisinde dahil olmasını sağlayan özel bir ağ türüdür. SAN (Storage Area Network-Depolama Alan Ağı): depolama sunucularına bağlantıyı sağlayan ağ çeşididir.

Soru 7

Aşağıdakilerden hangisi bir şehir ya da yerleşkede oluşturulan alan ağıdır?

Seçenekler

A

PAN

B

LAN

C

MAN

D

WAN

E

SAN

Açıklama:

Ağ ortamına dahil olan bilgisayar sayısı ağın büyüklüğünü belirler. Büyüklüklerine göre ağlar yedi farklı kategoride incelenebilir: PAN, LAN, MAN, WAN, VPN, CAN ve SAN. PAN (Personal Area Network-Kişisel Alan Ağları): Son yıllardda özellikle akıllı cihazların yaygınlaşmasıyla hayatımıza giren bir ağ çeşididir. Kişiye yakın cihazların oluşturduğu ağları temsil etmektedir. LAN (Local Area Network, Yerel Alan Ağı): oluşturulan ilk ağ çeşididir. birbirine çok yakın coğrafi konumda bulunan bilgisayarlar tarafından oluşturulur. MAN (Metropolian Area Network-Şehirsel Alan Ağı): bir şehir ya da yerleşkede oluşturulan alan ağıdır. WAN (Wide Area Network - Geniş Alan Ağı): yerel alan ağlarının ya da şehirsel alan ağlarının birleşmesiyle oluşturulan en geniş alan ağıdır. VPN (Virtual Private Network-Sanal Özel Ağ): sanal olarak uzaktaki bir cihazın ağın içerisinde dahil olmasını sağlayan özel bir ağ türüdür. SAN (Storage Area Network-Depolama Alan Ağı): depolama sunucularına bağlantıyı sağlayan ağ çeşididir.

Soru 8

Aşağıdakilerden hangisi yerel alan ağlarının ya da şehirsel alan ağlarının birleşmesiyle oluşturulan en geniş alan ağıdır?

Seçenekler

A

PAN

B

WAN

C

SAN

D

CAN

E

VPN

Açıklama:

Ağ ortamına dahil olan bilgisayar sayısı ağın büyüklüğünü belirler. Büyüklüklerine göre ağlar yedi farklı kategoride incelenebilir: PAN, LAN, MAN, WAN, VPN, CAN ve SAN. PAN (Personal Area Network-Kişisel Alan Ağları): Son yıllardda özellikle akıllı cihazların yaygınlaşmasıyla hayatımıza giren bir ağ çeşididir. Kişiye yakın cihazların oluşturduğu ağları temsil etmektedir. LAN (Local Area Network, Yerel Alan Ağı): oluşturulan ilk ağ çeşididir. birbirine çok yakın coğrafi konumda bulunan bilgisayarlar tarafından oluşturulur. MAN (Metropolian Area Network-Şehirsel Alan Ağı): bir şehir ya da yerleşkede oluşturulan alan ağıdır. WAN (Wide Area Network - Geniş Alan Ağı): yerel alan ağlarının ya da şehirsel alan ağlarının birleşmesiyle oluşturulan en geniş alan ağıdır. VPN (Virtual Private Network-Sanal Özel Ağ): sanal olarak uzaktaki bir cihazın ağın içerisinde dahil olmasını sağlayan özel bir ağ türüdür. SAN (Storage Area Network-Depolama Alan Ağı): depolama sunucularına bağlantıyı sağlayan ağ çeşididir.

Soru 9

Aşağıdakilerden hangisi sanal olarak uzaktaki bir cihazın ağın içerisinde dahil olmasını sağlayan özel bir ağ türüdür?

Seçenekler

A

PAN

B

LAN

C

WAN

D

MAN

E

VPN

Açıklama:

Ağ ortamına dahil olan bilgisayar sayısı ağın büyüklüğünü belirler. Büyüklüklerine göre ağlar yedi farklı kategoride incelenebilir: PAN, LAN, MAN, WAN, VPN, CAN ve SAN. PAN (Personal Area Network-Kişisel Alan Ağları): Son yıllardda özellikle akıllı cihazların yaygınlaşmasıyla hayatımıza giren bir ağ çeşididir. Kişiye yakın cihazların oluşturduğu ağları temsil etmektedir. LAN (Local Area Network, Yerel Alan Ağı): oluşturulan ilk ağ çeşididir. birbirine çok yakın coğrafi konumda bulunan bilgisayarlar tarafından oluşturulur. MAN (Metropolian Area Network-Şehirsel Alan Ağı): bir şehir ya da yerleşkede oluşturulan alan ağıdır. WAN (Wide Area Network - Geniş Alan Ağı): yerel alan ağlarının ya da şehirsel alan ağlarının birleşmesiyle oluşturulan en geniş alan ağıdır. VPN (Virtual Private Network-Sanal Özel Ağ): sanal olarak uzaktaki bir cihazın ağın içerisinde dahil olmasını sağlayan özel bir ağ türüdür. SAN (Storage Area Network-Depolama Alan Ağı): depolama sunucularına bağlantıyı sağlayan ağ çeşididir.

Soru 10

Aşağıdakilerden hangisi depolama sunucularına bağlantıyı sağlayan ağ çeşididir?

Seçenekler

A

WAN

B

PAN

C

CAN

D

SAN

E

LAN

Açıklama:

Ağ ortamına dahil olan bilgisayar sayısı ağın büyüklüğünü belirler. Büyüklüklerine göre ağlar yedi farklı kategoride incelenebilir: PAN, LAN, MAN, WAN, VPN, CAN ve SAN. PAN (Personal Area Network-Kişisel Alan Ağları): Son yıllardda özellikle akıllı cihazların yaygınlaşmasıyla hayatımıza giren bir ağ çeşididir. Kişiye yakın cihazların oluşturduğu ağları temsil etmektedir. LAN (Local Area Network, Yerel Alan Ağı): oluşturulan ilk ağ çeşididir. birbirine çok yakın coğrafi konumda bulunan bilgisayarlar tarafından oluşturulur. MAN (Metropolian Area Network-Şehirsel Alan Ağı): bir şehir ya da yerleşkede oluşturulan alan ağıdır. WAN (Wide Area Network - Geniş Alan Ağı): yerel alan ağlarının ya da şehirsel alan ağlarının birleşmesiyle oluşturulan en geniş alan ağıdır. VPN (Virtual Private Network-Sanal Özel Ağ): sanal olarak uzaktaki bir cihazın ağın içerisinde dahil olmasını sağlayan özel bir ağ türüdür. SAN (Storage Area Network-Depolama Alan Ağı): depolama sunucularına bağlantıyı sağlayan ağ çeşididir.

Soru 11

Aşağıdakilerden hangisi ilk ağ oluşumudur?

Seçenekler

A

MİT

B

UCLA

C

ARPANET

D

FTP

E

TCP/IP

Açıklama:

Bilgisayar ağlarının oluşumu ve tarihçesi incelendiğinde, bugün bildiğimiz şekliyle tasarlanan ilk ağ oluşumu, ABD Savunma Bakanlığı bünyesinde geliştirilen paket dağıtım ağı ARPANET (Advanced Research Projects Agency Network - Gelişmiş Araştırma Projeleri Dairesi Ağı)’tir.

Soru 12

Ethernet protokolü hangi firma tarından geliştirilmiştir?

Seçenekler

A

HP

B

XEROX

C

CANON

D

EPSON

E

OKI

Açıklama:

1972 yılında XEROX firması tarafından geliştirilmeye başlanan Ethernet protokolü ve bu protokolü uygulayan bütünleşik devre kartları, 1975 yılında piyasaya sürülmüştür. Bu kartın ilk sürümü, 1 km. uzunluğunda kablo ile 100’den fazla bilgisayarı birbirine yaklaşık 3 Mbps (saniyede 3 megabit) hızında bağlamayı amaçlamıştır. Daha sonra 10 Mbps ve giderek artan hızlarda ağ bağlantısı desteklenmiştir.

Soru 13

“Ağ kavramının iki bilgisayarın birbirine bağlanması ile oluşturulduğunu yeniden hatırlatacak olursak, yerel alan ağları, oluşturulan ilk ağ çeşididir” diye söyleyen biri hangi ağdan bahsetmektedir?

Seçenekler

A

LAN (Local Area Network - Yerel Alan Ağı)

B

MAN (Metropolitan Area Network - Şehirsel Alan Ağı)

C

WAN (Wide Area Network - Geniş Alan Ağı)

D

VPN (Virtual Private Network - Sanal Özel Ağ)

E

PAN (Personal Area Network - Kişisel Alan Ağları)

Açıklama:

LAN (Local Area Network - Yerel Alan Ağı): Ağ kavramının iki bilgisayarın birbirine bağlanması ile oluşturulduğunu yeniden hatırlatacak olursak, yerel alan ağları, oluşturulan ilk ağ çeşididir. Günümüzde birbirine çok yakın coğrafi konumda bulunan bilgisayarlar tarafından oluşturulan bilgisayar ağı çeşididir. Ev, okul, laboratuvar, iş binaları vb. sınırlı alanları kapsamaktadır. Geniş bir coğrafi mekânı kapsamadığı için hız olarak da en verimli çeşittir. Kablolu ve kablosuz ağ ortamlarını kullanabilmektedir

Soru 14

HTTP, FTP ve SMTP gibi protokoller hangi katman aittir?

Seçenekler

A

Sunum

B

Ulaşım

C

Uygulama

D

Veri

E

Ağ

Açıklama:

Her birinin kendine ait görevleri olan bu yedi katman, Uygulama Katmanı (Application Layer), Sunum Katmanı (Presentation Layer), Oturum Katmanı (Session Layer), Taşıma (Ulaşım) Katmanı (Transmission Layer), Ağ Katmanı (Network Layer), Veri Bağlantısı Katmanı (Data Link Layer) ve Fiziksel (Donanım) Katman (Physical Layer) olarak adlandırılmaktadır.

Soru 15

Uygulama katmanında aşağıda bulunan protokollerden hangisi bulunur?

Seçenekler

A

HTTP

B

TCP

C

IP

D

Wi-Fi

E

ISDN

Açıklama:

Uygulama katmanı, protokoller modelinin en üstünde yer alarak, uygulamaların ağ ortamını kullanabilmesini sağlamaktadır. Farklı uygulamalar için farklı ağ protokolleri bu katmanda yer almaktadır. Özellikle bilgisayarlar üzerinde kullanılan uygulamaların sayısı ve çeşitliliği göz önüne alındığında, en fazla protokol içeren katman, uygulama katmanıdır. Web tarayıcılar, e-posta istemcileri, veritabanı uygulamaları vb. uygulamalar, bu katman sayesinde verilerini diğer bilgisayar ya da sunucu makinelere göndermektedir. Uygulama katmanı tarafından gönderilmek üzere hazırlanan veriler, bir alt katman olan taşıma katmanına verilmektedir. Birçok uygulama katmanı protokolü olmasına rağmen belli başlı sık kullanılan protokoller aşağıda kısaca açıklanmaktadır.

Soru 16

“Sunucu bilgisayara gelmiş olan e-postayı istemci bilgisayara almak için kullanılan bir protokoldür.” Diye söyleyen biri aşağıdaki protokollerden hangisinden bahsetmektedir?

Seçenekler

A

SMTP protokolü

B

POP3 protokolü

C

HTTP protokolü

D

FTP protokolü

E

UDP protokolü

Açıklama:

POP3 (Post Oice Protocol - Posta Ofisi Protokolü): Sunucu bilgisayara gelmiş olan e-postayı istemci bilgisayara almak için kullanılan bir protokoldür. Kısacası gelen e-postaları bilgisayarımıza indirmek için kullanılmaktadır. Bu protokole benzer bir protokol de IMAP (Internet Message Access Protocol - İnternet İleti Erişim Protokolü)’tir. POP, birkaç farklı sürüme sahiptir. Günümüzde kullanılan sürüm numarası 3’tür. Bu sebeple protokol POP3 olarak adlandırılmaktadır.

Soru 17

BNC kavramı aşağıdaki alanların hangisinde kullanılmaktadır?

Seçenekler

A

Taşıma Katmanı

B

Ağ Katman

C

Uygulama Katmanı

D

Kablosuz Ağlar

E

Kablolu Ağlar

Açıklama:

Kablolu veri iletişim ağları için üç farklı kablo türünden bahsetmek mümkündür. Eşmerkezli Kablo (Coaxial Cable): Anten kablosu olarak da adlandırılan kablodur. BNC adaptör ve konnektör ile birbirine bağlantı yapılan ağların veri transferi için kullanılmaktadır.

Soru 18

WPA teknolojisi aşağıdaki alanların hangisinde kullanılmaktadır?

Seçenekler

A

Ağaç Toplojisi

B

Fiziksel Katman

C

Uygulama Katmanı

D

Kablosuz Ağlar

E

Kablolu Ağlar

Açıklama:

Wi-Fi ağların kullanımında en büyük sorun, ağa yetkisiz kişilerin dâhil olmasıdır. Bunu önlemek için ağ kaynağına çeşitli şifreleme algoritmalarıyla erişim kontrolü uygulanabilmektedir. WEP (Wired Equivalent Privacy - Kabloya Eşdeğer Mahremiyet) olarak bilinen şifreleme yöntemi kolayca kırılabilmektedir ve ağa sızmaların gerçekleştiği, zaman içerisinde çokça gözlemlenmiştir. Bu algoritma yerine WPA (Wi-Fi Protected Access - Wi-Fi Korumalı Erişim) ve WPA2 teknolojileri devreye sokulmuştur. WPA ve WPA2’nin daha güvenilir bir şifreleme imkânı sunduğu gerçektir.

Soru 19

Bir bilgisayar ağı oluşturabilmek için en az kaç istemcinin birbiri ile bağlantısı gereklidir?

Seçenekler

A

2

B

3

C

4

D

5

E

6

Açıklama:

Bir bilgisayar ağı en az iki istemci

bağlantısı

ile oluşturulur.

Soru 20

Aşağıdakiler ağ yapılarından hangisi uzaktaki bir cihazın ağın içerisine dâhil olmasını sağlayan özel bir ağ türüdür?

Seçenekler

A

PAN (Personal Area Network - Kişisel Alan Ağları)

B

LAN (Local Area Network - Yerel Alan Ağı)

C

MAN (Metropol

tan Area Network - Şehirsel Alan Ağı)

D

WAN (Wde Area Network - Geniş Alan Ağı)

E

VPN (Virtual Private Network - Sanal Özel Ağ)

Açıklama:

VPN (Virtual Private Network - Sanal Özel Ağ): Sanal olarak uzaktaki bir cihazın ağın içerisine dâhil olmasını sağlayan özel bir ağ türüdür. Uzak makine, Sanal Özel Ağ sayesinde fiziksel olarak uzaktaki bir ağa dâhilmis gibi davranmakta ve o ağ ile veri alışverişinde bulunmaktadır.

Soru 21

Aşağıdaki ağlardan hangisi veri saklama işi için özel olarak oluşturulmuş bir ağ türüdür?

Seçenekler

A

LAN (Local Area Network - Yerel Alan Ağı)

B

PAN (Personal Area Network - K

işisel Alan Ağları)

C

SAN (Storage Area Network - Depolama Alan Ağı)

D

VPN (Vi

rtual Pri

vate Network - Sanal Özel Ağ)

E

WAN (W

de Area Network - Gen

iş Alan Ağı)

Açıklama:

SAN (Storage Area Network - Depolama Alan Ağı) depolama işlemlerini kolaylaştırmak amacıyla depolama sunucularına bağlantıyı sağlayan bir ağ çesitidir.

Soru 22

Aşağıdaki ağ topolojilerinden hangisi b

ir merkez düğümü, alt sevi

yede b

ir veya daha fazla düğüm i

le bağlıdır?

Seçenekler

A

Ortak Yol (BUS)

B

Halka (Ri

ng)

C

Örgü (Mesh)

D

Ağaç (Tree)

E

Yıldız (Star)

Açıklama:

Ağaç topoloji

si

nde b

ir merkez düğümü, alt sevi

yede b

ir veya daha fazla düğüm i

le bağlıdır.

Soru 23

Aşağıdaki ağ topolojilerinden hangisi bi

r merkez dağıtıcı ve ona d

irekt bağlı düğümlerden oluşmaktadır?

Seçenekler

A

Ortak Yol (BUS)

B

Halka (Ri

ng)

C

Örgü (Mesh)

D

Ağaç (Tree)

E

Yıldız (Star)

Açıklama:

Yıldız topoloji

s

i, bi

r merkez dağıtıcı ci

haz ve ona d

irekt bağlı düğümlerden oluşmaktadır.

Soru 24

OSI (Open System Interconnection - Açık Sistemler Bağlantısı) modeli hangisinde doğru sıralanmıştır?

I-Uygulama Katmanı (Application Layer)

II-Sunum Katmanı (Presentation Layer)

III-Oturum Katmanı (Session Layer)

IV-Taşıma (Ulaşım) Katmanı (Transmission Layer)

V-Ağ Katmanı (Network Layer)

VI-Veri Bağlantısı Katmanı (Data Link Layer)

VII-Fiziksel (Donanım) Katman (Physical Layer)

I-Uygulama Katmanı (Application Layer)

II-Sunum Katmanı (Presentation Layer)

III-Oturum Katmanı (Session Layer)

IV-Taşıma (Ulaşım) Katmanı (Transmission Layer)

V-Ağ Katmanı (Network Layer)

VI-Veri Bağlantısı Katmanı (Data Link Layer)

VII-Fiziksel (Donanım) Katman (Physical Layer)

Seçenekler

A

I-II-III-IV-V-VI-VII

B

II-I-III-IV-VI-VII-V

C

III-I-II-IV-V-VII-VI

D

VI-III-II-I-IV-VII-V

E

VII-V-IV-VI-III-II-I

Açıklama:

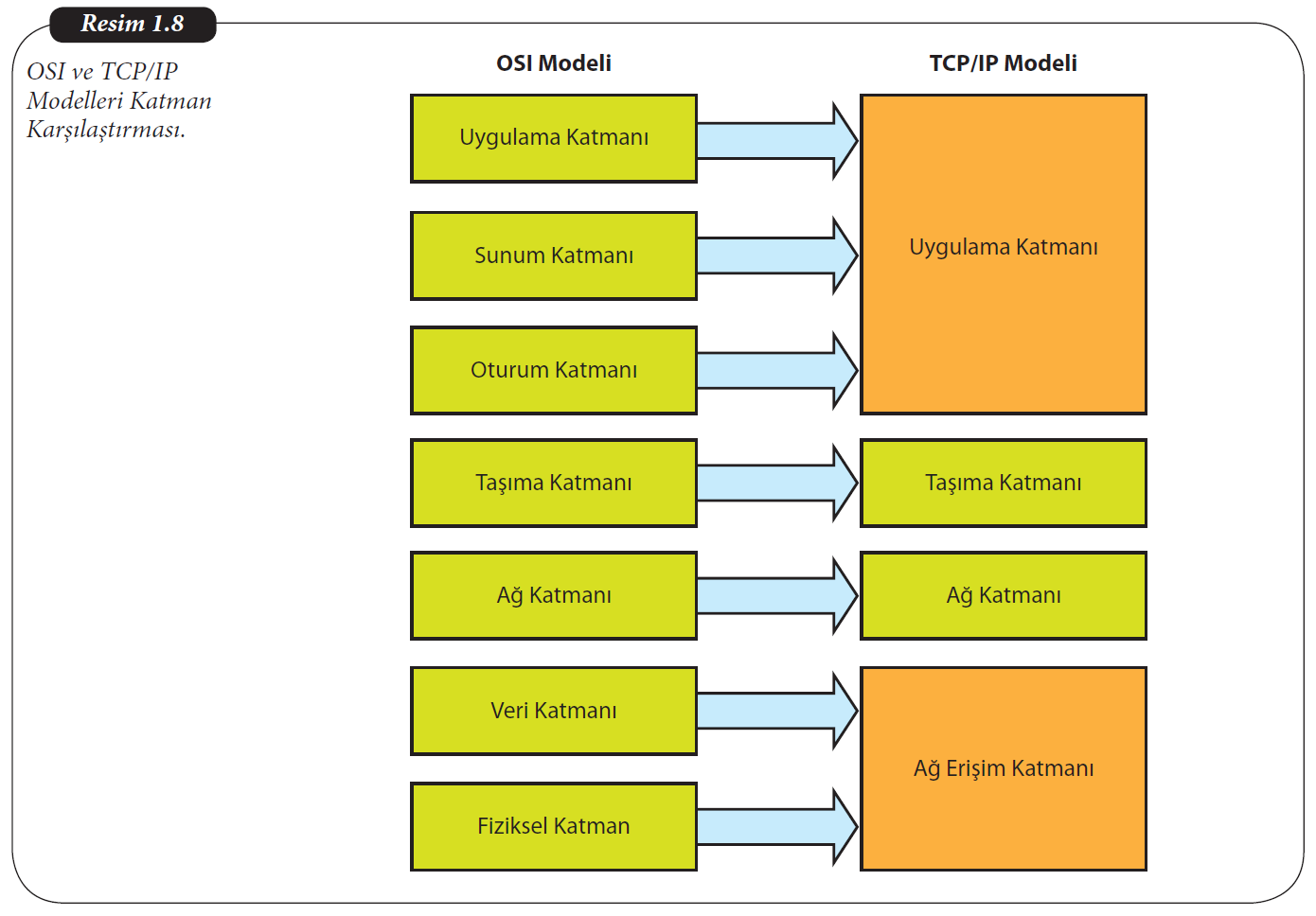

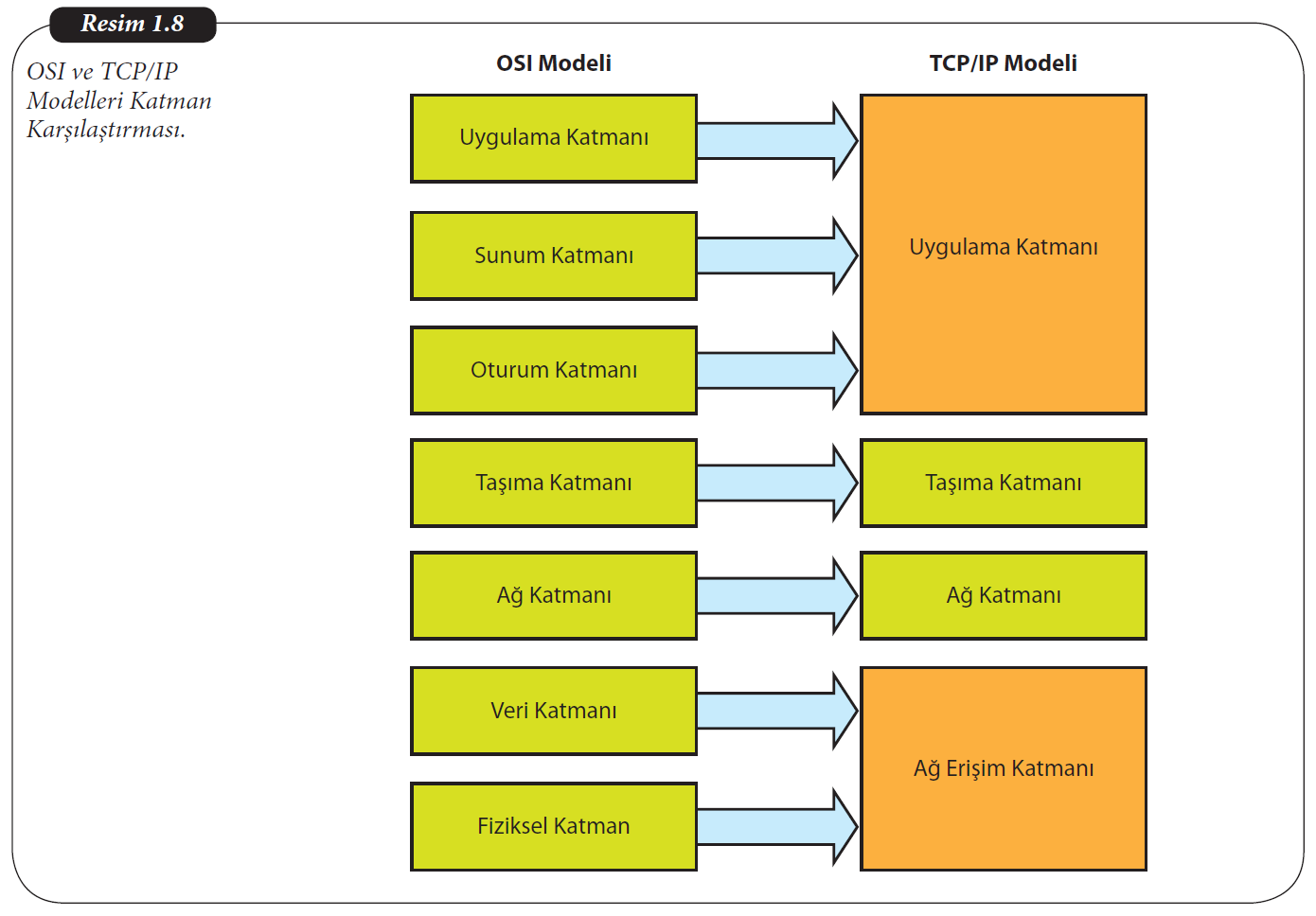

OSI (Open System Interconnection - Açık Sistemler Bağlantısı) modeldir. OSI modeline göre ağ yapısı yedi farklı katmandan oluşmaktadır. Her birinin kendine ait görevleri olan bu yedi katman, Uygulama Katmanı (Application Layer), Sunum Katmanı (Presentation Layer), Oturum Katmanı (Session Layer), Taşıma (Ulaşım) Katmanı (Transmission Layer), Ağ Katmanı (Network Layer), Veri Bağlantısı Katmanı (Data Link Layer) ve Fiziksel (Donanım) Katman (Physical Layer) olarak adlandırılmaktadır.

Soru 25

Aşağıdaki ağ katmanlarından hangisi HTTP, SMTP, FTP gibi protokolleri kullanabilmesini sağlamaktadır?

Seçenekler

A

Uygulama Katmanı (Application Layer)

B

Taşıma (Ulaşım) Katmanı (Transmission Layer)

C

Ağ Katmanı (Network Layer)

D

Veri Bağlantısı Katmanı (Data Link Layer)

E

Fiziksel (Donanım) Katman (Physical Layer)

Açıklama:

Uygulama katmanı, protokoller modelnin en üstünde yer alarak, uygulamaların ağ ortamını kullanabilmesini sağlamaktadır. Web tarayıcılar, e-posta istemcileri, veritabanı uygulamaları vb. uygulamalar, bu katman sayesinde verilerin diğer bilgisayar ya da sunucu makinelere göndermektedir. Uygulama katmanı HTTP, SMTP, POP3, FTP, DNS gibi protokollerini kullanabilmesini sağlamaktadır.

Soru 26

Bir ağda gönderilen paketlere Hata Yakalama kodu hangi katmanda eklenmektedir?

Seçenekler

A

Uygulama Katmanı (Appli

cat

ion Layer)

B

Taşıma (Ulaşım) Katmanı (Transmi

ssi

on Layer)

C

Ağ Katmanı (Network Layer)

D

Veri

Bağlantısı Katmanı (Data Li

nk Layer)

E

Fi

zi

ksel (Donanım) Katman (Physi

cal Layer)

Açıklama:

Veri bağlantı katmanında paket sonuna Hata Yakalama Düzeltme Kodunu (EDC - Error Detect

on Correct

on Code) eklemekted

ir.

Soru 27

Aşağıdaki kablo türlerini en hızlı ve en uzak mesafe veri iletimine imkân sağlama bakımından büyükten küçüğe göre sıralayınız?

I - Eşmerkezli Kablo (Coaxal Cable)

II - UTP Kablo (Unshielded Twisted Pair - Korumasız Bükümlü Çift)

III - Fiber Optik Kablo

I - Eşmerkezli Kablo (Coaxal Cable)

II - UTP Kablo (Unshielded Twisted Pair - Korumasız Bükümlü Çift)

III - Fiber Optik Kablo

Seçenekler

A

I-II-III

B

I-III-II

C

II-I-III

D

III-II-I

E

III-I-II

Açıklama:

Eşmerkezli Kablo (Coaxal Cable), BNC adaptör ve konnektör ile birbirine bağlantı yapılan ağların veri transferi için kullanılmaktadır. En yavaş ve nispeten eski bir teknolojidir.

UTP (Unshielded Twisted Pair - Korumasız Bükümlü Çift), kablolar yaklaşık olarak 100 metre menzile sahiptir. Fiber Optik Kablo, en hızlı ve en uzak mesafe veri iletimine imkân sağlayan kablo türüdür.

UTP (Unshielded Twisted Pair - Korumasız Bükümlü Çift), kablolar yaklaşık olarak 100 metre menzile sahiptir. Fiber Optik Kablo, en hızlı ve en uzak mesafe veri iletimine imkân sağlayan kablo türüdür.

Soru 28

Hangi yıla gelindiğinde günümüz İnternet ağının temeli atılmıştır?

Seçenekler

A

1969

B

1970

C

1971

D

1972

E

1973

Açıklama:

ARPANET üzerinden ilk paket anahtarlama tabanlı ağ bağlantısı Los Angeles, ABD’de bulunan UCLA Üniversitesi’nden (University of California, Los Angeles), San Francisco, ABD’de bulunan Stanford Üniversitesi’ne gerçekleştirilmiştir. 1969 yılına gelindiğinde günümüz İnternet ağının da temeli atılmıştır. Doğru cevap A'dır.

Soru 29

Ray Tomlinson tarafından geliştirilen elektronik posta uygulamaları ______ yılında ARPANET’e dâhil edilmiştir ve “@ (at)” işaretinin kullanıcı adlarını ve alan adreslerini birleştirmek üzere ilk kullanımı da aynı yıllarda olmuştur. Yukarıda verilen ifadede boş bırakılan yere aşağıdakilerden hangisi gelmelidir?

Seçenekler

A

1970

B

1971

C

1972

D

1973

E

1974

Açıklama:

Ray Tomlinson tarafından geliştirilen elektronik posta uygulamaları 1972 yılında ARPANET’e dâhil edilmiştir ve “@ (at)” işaretinin kullanıcı adlarını ve alan adreslerini birleştirmek üzere ilk kullanımı da aynı yıllarda olmuştur. Doğru cevap C'dir.

Soru 30

Son yıllarda özellikle akıllı cihazların yaygınlaşmasıyla hayatımıza giren bir ağ çeşididir. Kişiye yakın cihazların (akıllı telefon, tablet, kişisel dijital asistan vb.) oluşturduğu ağları temsil etmektedir. Genellikle veri aktarımı USB, Firewire gibi veri yolları ile sağlanır. Kablosuz ağ teknolojisini kullanan çeşitlerinde ise bağlantı, IrDA ve Bluetooth gibi ağ teknolojileri ile sağlanmaktadır.

Yukarıda hakkında bilgi verilen ağ aşağıdakilerden hangisidir?

Yukarıda hakkında bilgi verilen ağ aşağıdakilerden hangisidir?

Seçenekler

A

LAN

B

PAN

C

MAN

D

WAN

E

VPN

Açıklama:

PAN (Personal Area Network - Kişisel Alan Ağları): Son yıllarda özellikle akıllı cihazların yaygınlaşmasıyla hayatımıza giren bir ağ çeşididir. Kişiye yakın cihazların (akıllı telefon, tablet, kişisel dijital asistan vb.) oluşturduğu ağları temsil etmektedir. Genellikle veri aktarımı USB, Firewire gibi veri yolları ile sağlanır. Kablosuz ağ teknolojisini kullanan çeşitlerinde ise bağlantı, IrDA ve Bluetooth gibi ağ teknolojileri ile sağlanmaktadır. Doğru cevap B'dir.

Soru 31

"Yerel Alan Ağı"nın orjinal adı aşağıdaki seçeneklerden hangisinde verilmiştir?

Seçenekler

A

PAN (Personal Area Network)

B

MAN (Metropolitan Area Network)

C

LAN (Local Area Network)

D

WAN (Wide Area Network)

E

SAN (Storage Area Network)

Açıklama:

LAN (Local Area Network - Yerel Alan Ağı): Ağ kavramının iki bilgisayarın birbirine bağlanması ile oluşturulduğunu yeniden hatırlatacak olursak, yerel alan ağları, oluşturulan ilk ağ çeşididir. Günümüzde birbirine çok yakın coğrafi konumda bulunan bilgisayarlar tarafından oluşturulan bilgisayar ağı çeşididir. Ev, okul, laboratuvar, iş binaları vb. sınırlı alanları kapsamaktadır. Geniş bir coğrafi mekânı kapsamadığı için hız olarak da en verimli çeşittir. Kablolu ve kablosuz ağ ortamlarını kullanabilmektedir. Doğru cevap C'dir.

Soru 32

Yerel Alan Ağlarının ya da Şehirsel Alan Ağlarının birleşmesiyle oluşturulan en geniş alan ağına ne ad verilir?

Seçenekler

A

WAN

B

LAN

C

CAN

D

SAN

E

VPN

Açıklama:

WAN (Wide Area Network - Geniş Alan Ağı): Yerel Alan Ağlarının ya da Şehirsel Alan Ağlarının birleşmesiyle oluşturulan en geniş alan ağıdır. Dünyadaki en geniş alan ağının adı İnternet’tir. İnternet tüm dünyada bulunan bilgisayarların ve bilgisayar mantığına sahip çalışan cihazların bağlanmasıyla oluşmaktadır. Dünya üzerinde verilerin doğru alıcılara ulaştırılması işlemi yönlendiricilerin sorumluluğundadır.

Soru 33

Depolama işlemlerini kolaylaştırmak amacıyla depolama sunucularına bağlantıyı sağlayan ağ çeşidi aşağıdakilerden hangisidir?

Seçenekler

A

MAN

B

CAN

C

VPN

D

LAN

E

SAN

Açıklama:

Depolama işlemlerini kolaylaştırmak amacıyla depolama sunucularına bağlantıyı sağlayan ağ çeşidine SAN (Storage Area Network - Depolama Alan Ağı) adı verilmektedir. Doğru cevap E'dir.

Soru 34

Tek bir kablo üzerinde ve genellikle BNC adaptöre sahip Ethernet kartlarının birbirine bağlanması ile oluşturulan ağ türüdür. Kurulumu ve genişletilmesi en basit topoloji türüdür. Bir merkez birimine ihtiyaç duymadan ağın kurulumu sağlanır. Yukarıda özellikleri verilen ağ topolojisi aşağıdakilerden hangisidir?

Seçenekler

A

Ortak Yol (BUS)

B

Halka (Ring)

C

Örgü (Mesh)

D

Ağaç (Tree)

E

Yıldız (Star)

Açıklama:

Ortak Yol (BUS) Topolojisi: Kurulumu ve genişletilmesi en basit topoloji türüdür. Tek bir kablo üzerinde ve genellikle BNC adaptöre sahip Ethernet kartlarının birbirine bağlanması ile oluşturulan ağ türüdür. Bir merkez birimine ihtiyaç duymadan ağın kurulumu sağlanır. Doğru cevap A'dır.

Soru 35

Özellikle günümüz yerel alan ağlarında en fazla karşımıza çıkan topoloji olan ________________________, bir merkez dağıtıcı cihaz ve ona direkt bağlı düğümlerden oluşmaktadır. İlgili topolojide merkez dağıtıcı cihaz olarak genellikle bir Anahtarlama Cihazı (Switch) kullanılmaktadır. Yukarıdaki ifadede boş bırakılan yere aşağıdakilerden hangisi gelmelidir?

Seçenekler

A

ortak yol (BUS) topolojisi

B

yıldız topolojisi

C

ağaç topolojisi

D

örgü topolojisi

E

halka topolojisi

Açıklama:

Özellikle günümüz yerel alan ağlarında en fazla karşımıza çıkan topoloji olan yıldız topolojisi, bir merkez dağıtıcı cihaz ve ona direkt bağlı düğümlerden oluşmaktadır. Yıldız topolojisinde merkez dağıtıcı cihaz olarak genellikle bir Anahtarlama Cihazı (Switch) kullanılmaktadır. Doğru cevap B'dir.

Soru 36

Günümüzde en yaygın kullanılan bağlantı ortamıdır. Genellikle yerel alan ağlarında kullanılmaktadır. İlk olarak XEROX firması tarafından geliştirilen ____________, zaman içerisinde standartlaşarak günümüze kadar gelmiştir. Temeli, bir kablo vasıtasıyla bilgisayarların birbirine bağlanması ve veri alış verişine imkân sağlanması mantığına dayanmaktadır. Farklı hızlarda ve kablo türlerinde kullanım desteği de yaygınlaşmasında önemli rol oynamıştır. Yukarıdaki ifadede boş bırakılan yere aşağıdakilerden hangisi gelmelidir?

Seçenekler

A

Token Ring (Andıçlı Halka)

B

FDDI (Fiber Distributed Data Interface - Fiber Dağıtılmış Veri Arayüzü)

C

ATM (Asynchronous Transfer Mode - Eşzamansız Aktarım Modu)

D

CAN (Campus Area Network - Kampüs Alan Ağı)

E

Ethernet

Açıklama:

Ethernet: Günümüzde en yaygın kullanılan bağlantı ortamıdır. Genellikle yerel alan ağlarında kullanılmaktadır. İlk olarak XEROX firması tarafından geliştirilen Ethernet, zaman içerisinde standartlaşarak günümüze kadar gelmiştir. Temeli, bir kablo vasıtasıyla bilgisayarların birbirine bağlanması ve veri alış verişine imkân sağlanması mantığına dayanmaktadır. Farklı hızlarda ve kablo türlerinde kullanım desteği de yaygınlaşmasında önemli rol oynamıştır. Doğru cevap E'dir.

Soru 37

E-posta gönderiminde kullanılmak üzere tasarlanmış bir protokoldür. Bu protokol, istemci tarafından gönderilmek istenen bir e-postanın sunucu bilgisayara iletiminden sorumludur. Yukarıda hakkında bilgi verilen protokol aşağıdakilerden hangisidir?

Seçenekler

A

HTTP (Hyper Text Transfer Protocol)

B

POP3 (Post Office Protocol)

C

SMTP (Simple Mail Transfer Protocol)

D

FTP (File Transfer Protocol)

E

DNS (Domain Name System)

Açıklama:

SMTP (Simple Mail Transfer Protocol - Basit Posta Gönderim Protokolü): E-posta gönderiminde kullanılmak üzere tasarlanmış bir protokoldür. Bu protokol, istemci tarafından gönderilmek istenen bir e-postanın sunucu bilgisayara iletiminden sorumludur. Sunucu bilgisayardan gelen e-postaları almak için ise POP ya da IMAP protokolleri kullanılmaktadır. Doğru cevap C'dir.

Soru 38

Bugün bildiğimiz şekliyle tasarlanan ilk ağ oluşumu aşağıdakilerden hangisidir?

Seçenekler

A

ARPANET

B

UCLA

C

XEROX

D

PSTN

E

BIT

Açıklama:

Bilgisayar ağlarının oluşumu ve tarihçesi incelendiğinde, bugün bildiğimiz şekliyle tasarlanan ilk ağ oluşumu, ABD Savunma Bakanlığı bünyesinde geliştirilen paket dağıtım ağı ARPANET (Advanced Research Projects Agency Network - Gelişmiş Araştırma Projeleri Dairesi Ağı)’tir.

Soru 39

Telefon bağlantısı için kullanılan bakır kablo üzerinde ses ve veri aktarımı farklı frekanslar üzerinden gerçekleştirilen veri aktarma teknolojisi aşağıdakilerden hangisidir?

Seçenekler

A

FDM

B

ADSL

C

BIT

D

XEROX

E

UCLA

Açıklama:

Günümüzde kullanılan ADSL (Asymmetric Digital Subscriber Line-Asimetrik Sayısal Abone Hattı) teknolojisi ile Frekansı Bölerek Çoklama (FDM - Frequency Division Multiplexing) yapılarak, telefon bağlantısı için kullanılan bakır kablo üzerinde ses ve veri aktarımı farklı frekanslar üzerinden gerçekleştirilmektedir.

Soru 40

“Bir şehir ya da bir yerleşkede oluşturulan alan ağıdır.” Söyleyen birisi hangi ağ çeşidinden bahsetmektedir?

Seçenekler

A

LAN

B

MAN

C

PAN

D

WAN

E

VPN

Açıklama:

MAN (Metropolitan Area Network - Şehirsel Alan Ağı): Bir şehir ya da bir yerleşkede oluşturulan alan ağıdır. Genellikle Yerel Alan Ağlarının birkaçının birbirine bağlanması ile oluşturulur. Yerel Alan Ağlarını birbirine bağlamak için fiber optik gibi kablolu ya da Wimax gibi kablosuz ortamlar kullanılır. Ağlar arasında geçişi düzenlemek için yönlendirici (router) adı verilen cihazlardan faydalanılır.

Soru 41

Sanal olarak uzaktaki bir cihazın ağın içerisine dâhil olmasını sağlayan özel bir ağ türü aşağıdakilerden hangisidir?

Seçenekler

A

MAN

B

LAN

C

PAN

D

VPN

E

WAN

Açıklama:

VPN (Virtual Private Network - Sanal Özel Ağ): Sanal olarak uzaktaki bir cihazın ağın içerisine dâhil olmasını sağlayan özel bir ağ türüdür. Uzak makine, Sanal Özel Ağ sayesinde fiziksel olarak uzaktaki bir ağa dâhilmiş gibi davranmakta ve o ağ ile veri alış verişinde bulunmaktadır. Örnek vermek gerekirse, ticari paket program kullanan bir firmanın uzaktaki deposunun bilgisayarı, Sanal Özel Ağ sayesinde firma merkezinde kurulu bulunan ağa ve sunucu makineye bağlanmakta, irsaliye, fatura işlemlerini gerçekleştirmekte, stok kayıtlarını ve cari hesapları güncellemektedir.

Soru 42

Tek bir kablo üzerinde ve genellikle BNC adaptöre sahip Ethernet kartlarının birbirine bağlanması ile oluşturulan ağ türü aşağıdakilerden hangisidir?

Seçenekler

A

Ortak Yol (BUS)

B

Halka (Ring)

C

Örgü (Mesh)

D

Ağaç (Tree)

E

Yıldız (Star)

Açıklama:

Ortak Yol (BUS) Topolojisi: Resim 1.1’de görüldüğü gibi kurulumu ve genişletilmesi en basit topoloji türüdür. Tek bir kablo üzerinde ve genellikle BNC adaptöre sahip Ethernet kartlarının birbirine bağlanması ile oluşturulan ağ türüdür. Bir merkez birimine ihtiyaç duymadan ağın kurulumu sağlanır.

Soru 43

- ATM (Asynchronous Transfer Mode - Eşzamansız Aktarım Modu)

- FDDI (Fiber Distributed Data Interface - Fiber Dağıtılmış Veri Arayüzü)

- Ethernet

- Token Ring (Andıçlı Halka)

Seçenekler

A

I ve II

B

Yalnızca II

C

II ve IV

D

Yalnızca III

E

III ve IV

Açıklama:

FDDI (Fiber Distributed Data Interface - Fiber Dağıtılmış Veri Arayüzü): Fiber optik kablolar ile kullanılmak üzere geliştirilmiş yüksek hızlı bir bilgisayar ağı çeşididir. Ethernetin yeterli hıza ulaşamadığı geçmiş zamanlarda yüksek hızlı veri aktarımı için kullanılmıştır. Ethernet teknolojisindeki hızlanma sayesinde popülerliğini yitirmiştir.

Soru 44

Uygulama katmanında hangi aşağıdaki protokollerden hangileri bulunur?

Seçenekler

A

ISO 8822, ISO 8823

B

SMB, ISO 8326, NFS

C

HTTP, HTTPS, SMTP, FTP

D

TCP, UDP

E

IP, IPv4, IPv6

Açıklama:

Uygulama katmanında: HTTP, HTTPS, SMTP, FTP, TFTP, UUCP, NNTP, SSL, SSH, IRC, SNMP, SIP, RTP, Telnet protokolleri bulunur.

Soru 45

- WPA

- 5G

- ADSL

- RJ45

- WEP

Yukarıdakilerin hangileri kablosuz ağ şifreleme yöntemidir?

Seçenekler

A

Yalnızca I

B

I ve V

C

Yalnızca II

D

II ve IV

E

Yalnızca III

Açıklama:

Wi-Fi ağların kullanımında en büyük sorun, ağa yetkisiz kişilerin dâhil olmasıdır. Bunu önlemek için ağ kaynağına çeşitli şifreleme algoritmalarıyla erişim kontrolü uygulanabilmektedir. WEP (Wired Equivalent Privacy - Kabloya Eşdeğer Mahremiyet) olarak bilinen şifreleme yöntemi kolayca kırılabilmektedir ve ağa sızmaların gerçekleştiği, zaman içerisinde çokça gözlemlenmiştir. Bu algoritma yerine WPA (Wi-Fi Protected Access - Wi-Fi Korumalı Erişim) ve WPA2 teknolojileri devreye sokulmuştur. WPA ve WPA2’nin daha güvenilir bir şifreleme imkânı sunduğu gerçektir. Son yıllarda ortaya konan bir erişim kısıtlama metodu olan WPS (Wi-Fi Protected Setup - Wi-Fi Korumalı Kurulum) ise iki cihazın birbiri ile anlaşması esasına dayanan bir erişim kontrolü sunmaktadır.

Soru 46

Hangi wifi standartıda 300 Mbps hıza kadar ulaşılmıştır?

Seçenekler

A

802.11

B

802.11a

C

802.11b

D

802.11g

E

802.11n

Açıklama:

Wi-Fi ağları, IEEE 802.11a/b/g/n/ac standartlarına göre çeşitli yayın frekanslarında bağlantı hızları sunar. Bu tür kablosuz ağlar için herhangi bir lisans gerekmemektedir. 802.11 sadece 2 Mbps bağlantı hızı sunarken, 802.11a (5 GHz frekansında) 54 Mbps, 802.11b (2,4 GHz frekansında) 11 Mbps, 802.11g (2,4 GHz frekansında) 54 Mbps hıza sahiptir. 802.11n ise 300 Mbps hıza kadar ulaşmıştır.

Soru 47

Bugün bildiğimiz şekliyle tasarlanan ilk ağ oluşumu hangi ülkede geliştirilmiştir?

Seçenekler

A

İngiltere

B

Japonya

C

Çin

D

ABD

E

Kanada

Açıklama:

Bilgisayar ağlarının oluşumu ve tarihçesi incelendiğinde, bugün bildiğimiz şekliyle tasarlanan ilk ağ oluşumu, ABD Savunma Bakanlığı bünyesinde geliştirilen paket dağıtım ağı ARPANET (Advanced Research Projects Agency Network - Gelişmiş Araştırma Projeleri Dairesi Ağı)’tir. ARPANET, yeni adıyla DARPA (The Defense Advanced Research Projects Agency - İleri Savunma Araştırma Projeleri Dairesi), soğuk savaş sırasında, askeri ve stratejik öneme sahip olan bilgilerin birçok istemci arasında paylaşılabilmesini sağlamak amacıyla geliştirilmiştir.

Soru 48

Aşağıdakilerden hangisi, bilgisayarlar arası haberleşmede mesaj biçimi, sırası, gönderim ve alım esnasında yapılması gerekenleri tanımlamaktadır?

Seçenekler

A

Email

B

Protokoller

C

Ağ Yönetimi

D

İnternet Bağlantısı

E

Geniş Alan Ağı

Açıklama:

Protokoller, bilgisayarlar arası haberleşmede mesaj biçimi, sırası, gönderim ve alım esnasında yapılması gerekenleri tanımlamaktadır.

Soru 49

Kişiye yakın cihazların (akıllı telefon, tablet, kişisel dijital asistan vb.) oluşturduğu ağları temsil eden ve genellikle veri aktarımı USB, Firewire gibi veri yolları ile sağlanan ağ aşağıdakilerden hangisidir?

Seçenekler

A

LAN

B

WAN

C

PAN

D

VPN

E

MAN

Açıklama:

PAN (Personal Area Network - Kişisel Alan Ağları): Son yıllarda özellikle akıllı cihazların yaygınlaşmasıyla hayatımıza giren bir ağ çeşididir. Kişiye yakın cihazların (akıllı telefon, tablet, kişisel dijital asistan vb.) oluşturduğu ağları temsil etmektedir. Genellikle veri aktarımı USB, Firewire gibi veri yolları ile sağlanır. Kablosuz ağ teknolojisini kullanan çeşitlerinde ise bağlantı, IrDA ve Bluetooth gibi ağ teknolojileri ile sağlanmaktadır.

Soru 50

Ev, okul, laboratuvar, iş binaları vb. sınırlı alanları kapsamakta olan ağ çeşidi aşağıdakilerden hangisidir?

Seçenekler

A

PAN

B

LAN

C

MAN

D

WAN

E

VPN

Açıklama:

LAN (Local Area Network - Yerel Alan Ağı): Ağ kavramının iki bilgisayarın birbirine bağlanması ile oluşturulduğunu yeniden hatırlatacak olursak, yerel alan ağları, oluşturulan ilk ağ çeşididir. Günümüzde birbirine çok yakın coğrafi konumda bulunan bilgisayarlar tarafından oluşturulan bilgisayar ağı çeşididir. Ev, okul, laboratuvar, iş binaları vb. sınırlı alanları kapsamaktadır. Geniş bir coğrafi mekânı kapsamadığı için hız olarak da en verimli çeşittir. Kablolu ve kablosuz ağ ortamlarını kullanabilmektedir.

Soru 51

Bir şehir ya da bir yerleşkede oluşturulan alan ağı aşağıdakilerden hangisidir?

Seçenekler

A

PAN

B

LAN

C

MAN

D

WAN

E

VPN

Açıklama:

MAN (Metropolitan Area Network - Şehirsel Alan Ağı): Bir şehir ya da bir yerleşkede oluşturulan alan ağıdır. Genellikle Yerel Alan Ağlarının birkaçının birbirine bağlanması ile oluşturulur. Yerel Alan Ağlarını birbirine bağlamak için fiber optik gibi kablolu ya da Wimax gibi kablosuz ortamlar kullanılır. Ağlar arasında geçişi düzenlemek için yönlendirici (router) adı verilen cihazlardan faydalanılır.

Soru 52

Aşağıdakilerden hangisi, Yerel Alan Ağlarının ya da Şehirsel Alan Ağlarının birleşmesiyle oluşturulan en geniş alan ağıdır?

Seçenekler

A

PAN

B

LAN

C

MAN

D

WAN

E

VPN

Açıklama:

WAN (Wide Area Network - Geniş Alan Ağı): Yerel Alan Ağlarının ya da Şehirsel Alan Ağlarının birleşmesiyle oluşturulan en geniş alan ağıdır. Dünyadaki en geniş alan ağının adı İnternet’tir. İnternet tüm dünyada bulunan bilgisayarların ve bilgisayar mantığına sahip çalışan cihazların bağlanmasıyla oluşmaktadır. Dünya üzerinde verilerin doğru alıcılara ulaştırılması işlemi yönlendiricilerin sorumluluğundadır.

Soru 53

Aşağıdakilerden hangisi, Sanal olarak uzaktaki bir cihazın ağın içerisine dahil olmasını sağlayan özel bir ağ türüdür?

Seçenekler

A

PAN

B

LAN

C

MAN

D

WAN

E

VPN

Açıklama:

VPN (Virtual Private Network - Sanal Özel Ağ): Sanal olarak uzaktaki bir cihazın ağın içerisine dahil olmasını sağlayan özel bir ağ türüdür. Uzak makine, Sanal Özel Ağ sayesinde fiziksel olarak uzaktaki bir ağa dahilmiş gibi davranmakta ve o ağ ile veri alış verişinde bulunmaktadır. Örnek vermek gerekirse, ticari paket program kullanan bir firmanın uzaktaki deposunun bilgisayarı, Sanal Özel Ağ sayesinde firma merkezinde kurulu bulunan ağa ve sunucu makineye bağlanmakta, irsaliye, fatura işlemlerini gerçekleştirmekte, stok kayıtlarını ve cari hesapları güncellemektedir.

Soru 54

Aşağıdakilerden hangisi, yerleşim şekillerine göre ağ topolojilerinden birisi değildir?

Seçenekler

A

BUS

B

TREE

C

STAR

D

VPN

E

MESH

Açıklama:

Ağ çeşitlerinden bahsedilirken incelenmesi gereken ikinci kavram, ağ topolojisidir. Ağ topolojisi, bilgisayar ve aracı cihazların yardımıyla oluşturulan bilgi ağında, yine bilgisayar ve yardımcı cihazların yerleşimi ve birbirleriyle olan bağlantılarının yapısı anlamına gelir. İlerleyen kısımlarda kısaca bahsedileceği üzere, yerleşim şekillerine göre Ortak Yol (BUS), Halka (Ring), Örgü (Mesh), Ağaç (Tree) ve Yıldız (Star) gibi çeşitli ağ topolojileri bulunmaktadır.

Soru 55

Aşağıdakilerden hangisi, E-posta gönderiminde kullanılmak üzere tasarlanmış bir protokoldür?

Seçenekler

A

POP

B

IMAP

C

SMTP

D

HTTP

E

MESH

Açıklama:

SMTP (Simple Mail Transfer Protocol - Basit Posta Gönderim Protokolü): E-posta gönderiminde kullanılmak üzere tasarlanmış bir protokoldür. Bu protokol, istemci tarafından gönderilmek istenen bir e-postanın sunucu bilgisayara iletiminden sorumludur. Sunucu bilgisayardan gelen e-postaları almak için ise POP ya da IMAP protokolleri kullanılmaktadır.

Soru 56

Aşağıdakilerden hangisi, her birinin ağ arayüz kartının ROM belleğine yazılı bulunan ve bir daha değişmeyen adreslere verilen isimdir?

Seçenekler

A

IP

B

MAC

C

DNS

D

ARP

E

POP3

Açıklama:

Aynı ağdaki cihazların haberleşirken birbirlerinden ayrılmalarını, her birinin ağ arayüz kartının ROM belleğine yazılı bulunan MAC (Media Access Control - Ortam Erişim Kontrolü) adresleri sağlamaktadır. MAC Adresleri, fabrika çıkışında arayüz kartına verilir ve bir daha değişmemektedir. 48 bitten oluşan MAC adresleri de IP adresleri gibi her bir cihaz için farklı değerlere sahiptir

Soru 57

Sanal olarak uzaktaki bir cihazın ağın içerisine dâhil olmasını sağlayan özel bir ağ türüne ne ad verilir?

Seçenekler

A

CPN

B

VPN

C

MAN

D

LAN

E

WAN

Açıklama:

VPN (Virtual Private Network - Sanal Özel Ağ): Sanal olarak uzaktaki bir cihazın ağın içerisine dâhil olmasını sağlayan özel bir ağ türüdür.

Soru 58

Bilgisayar ve aracı cihazların yardımıyla oluşturulan bilgi ağında, yine bilgisayar ve yardımcı cihazların yerleşimi ve birbirleriyle olan bağlantılarının yapısı anlamına gelen ifade aşağıdakilerden hangisidir?

Seçenekler

A

World Wide Web

B

İnternet

C

Wide Area Network

D

Ağ Topolojisi

E

Ortak yol (BUS)

Açıklama:

Ağ topolojisi, bilgisayar ve aracı cihazların yardımıyla oluşturulan bilgi ağında, yine bilgisayar ve yardımcı cihazların yerleşimi ve birbirleriyle olan bağlantılarının yapısı anlamına gelir.

Soru 59

Aşağıdakilerden hangisi, 3 bayttan oluşan bir veri paketinin düğümleri dolaşmasını esas alan bağlantı ortamıdır?

Seçenekler

A

ATM (Asynchronous Transfer Mode)

B

FDDI (Fiber Distributed Data Interface)

C

Token Ring (Andıçlı Halka)

D

Ethernet

E

Anahtarlama Cihazı (Switch)

Açıklama:

Token Ring (Andıçlı Halka): Andıç adı verilen ve 3 bayttan oluşan bir veri paketinin

düğümleri dolaşmasını esas alan bağlantı ortamıdır. Tahmin edilebileceği gibi halka topolojisi ile birlikte kullanılır.

düğümleri dolaşmasını esas alan bağlantı ortamıdır. Tahmin edilebileceği gibi halka topolojisi ile birlikte kullanılır.

Soru 60

Aşağıdakilerden hangisi E-posta gönderiminde kullanılmak üzere tasarlanmış bir protokoldür?

Seçenekler

A

SMTP

B

HTTP

C

FTP

D

DNS

E

TCP/IP

Açıklama:

SMTP (Simple Mail Transfer Protocol - Basit Posta Gönderim Protokolü): E-posta gönderiminde kullanılmak üzere tasarlanmış bir protokoldür. Bu protokol, istemci tarafından gönderilmek istenen bir e-postanın sunucu bilgisayara iletiminden sorumludur.

Sunucu bilgisayardan gelen e-postaları almak için ise POP ya da IMAP protokolleri kullanılmaktadır

Sunucu bilgisayardan gelen e-postaları almak için ise POP ya da IMAP protokolleri kullanılmaktadır

Soru 61

Günümüzde kullanılan IP adreslerinin sürüm numarası kaçtır.

Seçenekler

A

1

B

2

C

4

D

6

E

8

Açıklama:

IPv4: Günümüzde kullanılan IP adreslerinin sürüm numarası 4’tür. Sayfa 14 paragraf 2.

Soru 62

Verinin 32. dereceden bir polinoma XOR işlemi ile bölünmesi ve kalanın verinin sonuna eklenerek gönderilmesini esas alan algoritması aşağıdakilerden hangisidir?

Seçenekler

A

Sağlama Toplamı (Checksum)

B

Eşlik Denetimi (Parity Checking)

C

Çevrimsel Artıklık Kodlaması (CRC - Cyclic Redundancy Check)

D

Hata Yakalama Düzeltme Kodunu (EDC - Error Detection Correction Code)

E

(Request To Send - Gönderme İsteği)

Açıklama:

Çevrimsel Artıklık Kodlaması (CRC - Cyclic Redundancy Check): Günümüz internetinde kullanılan hata yakalama algoritması CRC’nin bir çeşidi olan CRC-32’dir. Verinin 32. dereceden bir polinoma XOR işlemi ile bölünmesi ve kalanın verinin sonuna eklenerek gönderilmesini esas alan algoritmadır.

Soru 63

Aşağıdakilerden hangisi 16 bitlik sayılar halinde bölümlenen verinin sonuna “1”’lerin toplamının yazılmasını esas alan metottur?

Seçenekler

A

Hata Yakalama Düzeltme Kodunu (EDC - Error Detection Correction Code)

B

Sağlama Toplamı (Checksum)

C

Eşlik Denetimi (Parity Checking)

D

Çevrimsel Artıklık Kodlaması (CRC - Cyclic Redundancy Check)

E

Çarpışma (Collision)

Açıklama:

Sağlama Toplamı (Checksum): 16 bitlik sayılar halinde bölümlenen verinin sonuna “1”’lerin toplamının yazılmasını esas alan metottur

Soru 64

Aynı ağa bağlı iki cihazın, aynı anda veri göndermeleri .......... olarak adlandırılmaktadır ve bu durum gerçekleştiğinde her iki veri de kullanılamaz duruma gelmektedir.

Yukarıdaki cümlede ...... ile gösterilen yere gelecek ifade aşağıdakilerden hangisidir?

Yukarıdaki cümlede ...... ile gösterilen yere gelecek ifade aşağıdakilerden hangisidir?

Seçenekler

A

Çarpışma (Collision)

B

Çerçeveleme (Framing)

C

Çift yönlü eşlik denetimi

D

Gönderme Tamamlandı (Clear To Send )

E

Çoklama (Multiplexing)

Açıklama:

çarpışma (Collision)

Aynı ağa bağlı iki cihazın, aynı anda veri göndermeleri çarpışma (Collision) olarak adlandırılmaktadır ve bu durum gerçekleştiğinde her iki veri de kullanılamaz duruma gelmektedir.

Aynı ağa bağlı iki cihazın, aynı anda veri göndermeleri çarpışma (Collision) olarak adlandırılmaktadır ve bu durum gerçekleştiğinde her iki veri de kullanılamaz duruma gelmektedir.

Soru 65

Wi-Fi ağların kullanımında en büyük sorun, ............. dâhil olmasıdır.

Yukarıdaki cümlede ...... ile gösterilen yere gelecek ifade aşağıdakilerden hangisidir?

Yukarıdaki cümlede ...... ile gösterilen yere gelecek ifade aşağıdakilerden hangisidir?

Seçenekler

A

ağa yetkisiz kişilerin

B

çok dar bant genişliğine

C

Kullanımında açık alanlarında

D

Ortak paylaşıma

E

Yalnızca güvenli internete

Açıklama:

Wi-Fi ağların kullanımında en büyük sorun, ağa yetkisiz kişilerin dâhil olmasıdır

Soru 66

Fiber optik kabloda gönderici taraf, kablonun çeşidine göre, led ışık kaynağı ya da lazer ışık kaynağı olabilmektedir. Alıcı taraf bir fotodiyottur. Işığın algılanması “.......”, ışık olmaması ise “......” kodlaması esasına göre çalışmaktadır.

Yukarıdaki cümlede ...... ile gösterilen yere gelecek ifade aşağıdakilerden hangisidir?

Yukarıdaki cümlede ...... ile gösterilen yere gelecek ifade aşağıdakilerden hangisidir?

Seçenekler

A

1 / 1

B

0 / 1

C

1 / 0

D

Kırmızı / Mavi

E

Mavi / Kırmızı

Açıklama:

Fiber Optik Kablo: En hızlı ve en uzak mesafe veri iletimine imkân sağlayan kablo türüdür.

Fiber optik kabloda gönderici taraf, kablonun çeşidine göre, led ışık kaynağı ya da lazer ışık kaynağı olabilmektedir.

Alıcı taraf bir fotodiyottur.

Işığın algılanması “1”, ışık olmaması ise “0” kodlaması esasına göre çalışmaktadır.

Fiber optik kabloda gönderici taraf, kablonun çeşidine göre, led ışık kaynağı ya da lazer ışık kaynağı olabilmektedir.

Alıcı taraf bir fotodiyottur.

Işığın algılanması “1”, ışık olmaması ise “0” kodlaması esasına göre çalışmaktadır.

Soru 67

Ray Tomlinson tarafından geliştirilen elektronik posta uygulamaları ARPANET’e dâhil edilmiştir ve “@ (at)” işaretinin kullanıcı adlarını ve alan adreslerini birleştirmek üzere ilk kullanımı kaç yılında olmuştur?

Seçenekler

A

1964

B

1972

C

1980

D

1999

E

2000

Açıklama:

Ray Tomlinson tarafından geliştirilen elektronik posta uygulamaları da 1972 yılında ARPANET’e dâhil edilmiştir ve “@ (at)” işaretinin kullanıcı adlarını ve alan adreslerini birleştirmek üzere ilk kullanımı da aynı yıllarda olmuştur.

Soru 68

WWW (World Wide Web - Dünya Çapında Ağ) kavramı ilk hangi tarihte ortaya atılmıştır?

Seçenekler

A

1968 yılında

B

1970 yılında

C

1974 yılında

D

1980 yılında

E

1989 yılında

Açıklama:

1989 yılında

Soru 69

Aşağıdakilerden hangisi, ağ ortamına dâhil olan bilgisayar sayısı ve ağın büyüklüklerine göre kategorilendirilmiş ağlardan değildir?

Seçenekler

A

PAN (Personal Area Network)

B

LAN (Local Area Network)

C

MAN (Metropolitan Area Network)

D

WAN (Wide Area Network)

E

POP3 (Post Office Protocol)

Açıklama:

Büyüklüklerine Göre Ağlar

Ağ ortamına dâhil olan bilgisayar sayısı, ağın büyüklüğünü belirler. Büyüklüklerine göre

ağlar, aşağıda açıklanan yedi farklı kategoride incelenebilir

POP3 (Post Office Protocol)

Ağ ortamına dâhil olan bilgisayar sayısı, ağın büyüklüğünü belirler. Büyüklüklerine göre

ağlar, aşağıda açıklanan yedi farklı kategoride incelenebilir

POP3 (Post Office Protocol)

Soru 70

Sanal olarak uzaktaki bir cihazın ağın içerisine dâhil olmasını sağlayan özel ağ türünün adının kısaltması aşağıdakilerden hangisidir?

Seçenekler

A

VPN

B

WAN

C

MAN

D

LAN

E

PAN

Açıklama:

VPN (Virtual Private Network - Sanal Özel Ağ): Sanal olarak uzaktaki bir cihazın ağın içerisine dâhil olmasını sağlayan özel bir ağ türüdür. Uzak makine, Sanal Özel Ağ sayesinde fiziksel olarak uzaktaki bir ağa dâhilmiş gibi davranmakta ve o ağ ile veri alış verişinde bulunmaktadır

Soru 71

Üniversite yerleşkelerini birbirine bağlamayı sağlayan ............ ve depolama işlemlerini kolaylaştırmak amacıyla depolama sunucularına bağlantıyı sağlayan ........... gibi ağ çeşitleri bulunmaktadır.

Yukarıdaki cümlede boş bırakılan yerleri aşağıdakilerden hangisi sırasıyla ve doğru olarak tamamlar?

Yukarıdaki cümlede boş bırakılan yerleri aşağıdakilerden hangisi sırasıyla ve doğru olarak tamamlar?

Seçenekler

A

CAN (Campus Area Net-work - Kampüs Alan Ağı) - VPN (Virtual Private Network - Sanal Özel Ağ)

B

PAN (Personal Area Network - Kişisel Alan Ağları) - SAN (Storage Area Network - Depolama Alan Ağı)

C

CAN (Campus Area Net-work - Kampüs Alan Ağı) -WAN (Wide Area Network - Geniş Alan Ağı)

D

SAN (Storage Area Network - Depolama Alan Ağı)-WAN (Wide Area Network - Geniş Alan Ağı)

E

CAN (Campus Area Net-work - Kampüs Alan Ağı) - SAN (Storage Area Network - Depolama Alan Ağı)

Açıklama:

Büyüklüklerine göre ağlar bsşlığının son paragrafı.

Bahsedilen ağlar, büyüklüklerine göre çeşitlendirilmiş ağlardır. Bu çeşitlerden farklı olarak üniversite yerleşkelerini birbirine bağlamayı sağlayan CAN (Campus Area Network - Kampüs Alan Ağı) ve depolama işlemlerini kolaylaştırmak amacıyla depolama sunucularına bağlantıyı sağlayan SAN (Storage Area Network - Depolama Alan Ağı) gibi ağ çeşitleri de bulunmaktadır.

Bahsedilen ağlar, büyüklüklerine göre çeşitlendirilmiş ağlardır. Bu çeşitlerden farklı olarak üniversite yerleşkelerini birbirine bağlamayı sağlayan CAN (Campus Area Network - Kampüs Alan Ağı) ve depolama işlemlerini kolaylaştırmak amacıyla depolama sunucularına bağlantıyı sağlayan SAN (Storage Area Network - Depolama Alan Ağı) gibi ağ çeşitleri de bulunmaktadır.

Soru 72

IP, IPv4, IPv6, ICMP, ARP, IGMP protokolleri OSI (Open System Interconnection - Açık Sistemler Bağlantısı) modelinde hangi katmanda yer alır?

Seçenekler

A

Uygulama

B

Sunum

C

Oturum

D

Ulaşım

E

Ağ

Açıklama:

Resim 1,7

Ağ

Ağ

Soru 73

Alan adı bilinen bir sunucu bilgisayarın, ağ üzerinde tanımlanmasını sağlayan IP adresinin bulunmasını sağlayan protokoldür. İnternet sitelerine her bağlantı yapıldığında kullanılmaktadır.

Yukarıda tanımlanan ve uygulama katmanı tarafından en çok kullanılan protokol aşağıdakilerden hangisidir?

Yukarıda tanımlanan ve uygulama katmanı tarafından en çok kullanılan protokol aşağıdakilerden hangisidir?

Seçenekler

A

HTTP (Hyper Text Transfer Protocol - Hiper Metin Transfer Protokolü)

B

SMTP (Simple Mail Transfer Protocol - Basit Posta Gönderim Protokolü)

C

POP3 (Post Office Protocol - Posta Ofisi Protokolü)

D

FTP (File Transfer Protocol - Dosya Transfer Protokolü)

E

DNS (Domain Name System - Alan Adı Sistemi)

Açıklama:

DNS (Domain Name System - Alan Adı Sistemi): Kullanıcı farkında olmasa da, uygulama katmanı tarafından en çok kullanılan protokollerden birisi olarak karşımıza çıkmaktadır. Alan adı bilinen bir sunucu bilgisayarın, ağ üzerinde tanımlanmasını sağlayan IP adresinin bulunmasını sağlayan protokol, İnternet sitelerine her bağlantı yapıldığında kullanılmaktadır.

Soru 74

IP adresleri gibi her bir cihaz için farklı değerlere sahip, 48 bitten oluşan, fabrika çıkışında arayüz kartına verilen ve bir daha değiştirilemeyen değerdir.

Yukarıdaki tanım aşağıdakilerin hangisine aittir?

Yukarıdaki tanım aşağıdakilerin hangisine aittir?

Seçenekler

A

MAC Adresi

B

IPv6

C

IPv4

D

TCP

E

UDP

Açıklama:

Ağ katmanı başlığı altında

MAC Adresleri, fabrika çıkışında arayüz kartına verilir ve bir daha değişmemektedir. 48 bitten

oluşan MAC adresleri de IP adresleri gibi her bir cihaz için farklı değerlere sahiptir.

MAC Adresleri, fabrika çıkışında arayüz kartına verilir ve bir daha değişmemektedir. 48 bitten

oluşan MAC adresleri de IP adresleri gibi her bir cihaz için farklı değerlere sahiptir.

Soru 75

Taşıma katmanı ile ilgili olarak aşağıdakilerden hangisi yanlıştır?

Seçenekler

A

UDP: En basit taşıma katmanı protokolüdür.

B

UDP protokolinde paket teslim garantisi vardır.

C

TCP: En gelişmiş taşıma katmanı protokolü olan TCP, verilerin alıcı bilgisayara eksiksiz, sıralı ve güvenilir bir şekilde ulaşmasını garanti etmektedir.

D

TCP: Veri gönderiminden önce üç yollu el sıkışma adı verilen bağlantı sağlama metodu kullanılmaktadır.

E

TCP, 20 ila 60 Bayt arasında değişen bir başlık büyüklüğüne sahiptir. Birçok hata oluşma senaryosu düşünülerek tasarlanan TCP protokolü ile paket gönderimi kesinlik kazanmaktadır.

Açıklama:

Taşıma Katmanı başlığı altında

UDP protokolinde paket teslim garantisi vardır. Bu seçenek yanlıştır teslim garantisi yoktur

UDP protokolinde paket teslim garantisi vardır. Bu seçenek yanlıştır teslim garantisi yoktur

Soru 76

Ağ katmanı ile ilgili olarak aşağıdakilerden hangisi yanlıştır?

Seçenekler

A

IPv4 ; 8’er bitlik dört blok halinde gösterilen IP adresleri toplamda 32 bitlik bir sayıya karşılık gelmektedir.

B

IPv6; 128 bitten oluşan ve 16’lık tabanda 8 parçadan oluşan bir biçimde gösterilmektedir

C

IPv4: Günümüzde kullanılan IP adreslerinin sürüm numarası 4’tür.

D

MAC Adresleri, fabrika çıkışında arayüz kartına verilir ve istenildiği zaman değiştirilebilir.

E

Dünya üzerinde hızla artan sayıda internete bağlanan cihaz olmasından dolayı IPv4 adres alanı yetmemektedir. Bu adres kısıtlılığını giderebilmek için NAT (Network Address Translation - Ağ Adresi Dönüştürme) sisteminden faydalanılmaktadır.

Açıklama:

14

MAC Adresleri, fabrika çıkışında arayüz kartına verilir ve sabit olup yazılımsal olarak geçiçi değiştirmeler dışında değişmeyen adreslerdir. D şıkkı

MAC Adresleri, fabrika çıkışında arayüz kartına verilir ve sabit olup yazılımsal olarak geçiçi değiştirmeler dışında değişmeyen adreslerdir. D şıkkı

Soru 77

Aşağıdakilerden hangisi üzerinden günümüzde de kullanılan paket anahtarlama yönteminin ilk ağ bağlantısı gerçekleştirilmiştir?

Seçenekler

A

DARPA

B

XEROX

C

STANFORD

D

ARPANET

E

UCLA

Açıklama:

ARPANET

Soru 78

Aşağıdakilerden hangisi ağ tapolojisinde bilgisayarların direkt olarak ayrı ayrı bir merkezi dağıtıcı cihaza bağlanması şeklindedir?

Seçenekler

A

AĞAÇ

B

YILDIZ

C

ÖRGÜ

D

ORTAK YOL

E

HALKA

Açıklama:

YILDIZ

Soru 79

Katmanlı ağ mantığını ilk standartlaştıran OSI (Açık Sistemler Bağlantısı) modelinin aşağıdakilerden hangisi katman sayısıdır?

Seçenekler

A

5

B

8

C

6

D

4

E

7

Açıklama:

7

Soru 80

IP adresleri TCP/IP modelinde aşağıdakilerden hangi ağ katmanında tanımlanmaktadır ?

Seçenekler

A

Fiziksel Katman

B

Uygulama Katmanı

C

Taşıma Katmanı

D

Sunum Katmanı

E

Ağ Katmanı

Açıklama:

Ağ Katmanı

Soru 81

Aşağıdakilerden hangisi taşıma katmanında bulunan UDP (Kullanıcı Veri Bloğu) protokolü'nün özelliklerinden biri değildir?

Seçenekler

A

Üç yollu el sıkışma adı ile bağlantı sağlama metodu kullanılmaktadır.

B

En basit taşıma katmanı protokolüdür.

C

Verilerin gönderiminde güvenilirlik ve sıralama aranmamaktadır.

D

Verileri, öncesinde herhangi bir bağlantı oluşturmaksızın göndermektedir.

E

Verilerin en kolay şekilde gönderilmesi esas alınarak tasarlanmıştır.

Açıklama:

Üç yollu el sıkışma adı ile bağlantı sağlama metodu kullanılmaktadır.

Soru 82

Günümüz internet ağının temeli hangi yılda atılmıştır?

Seçenekler

A

1969

B

1972

C

1975

D

1982

E

1986

Açıklama:

Bilgisayar ağlarının oluşumu ve tarihçesi incelendiğinde, bugün bildiğimiz şekliyle tasarlanan ilk ağ oluşumu, ABD Savunma Bakanlığı bünyesinde geliştirilen paket dağıtım ağı ARPANET'tir. 1969 yılına gelindiğinde günümüz internet ağının da temeli atılmıştır. Doğru seçenek A şıkkıdır.

Soru 83

Aşağıdakilerden hangisi kişiye yakın cihazların (akıllı telefon, tablet, kişisel dijital asistan vb.) oluşturduğu ağları temsil eder?

Seçenekler

A

LAN (Local Area Network - Yerel Alan Ağı)

B

PAN (Personel Area Network - Kişisel Alan Ağları)

C

MAN (Metropolitan Area Network - Şehirsel Alan Ağı)

D

WAN (Wide Area Network - Geniş Alan Ağı)

E

VPN (Virtual Private Network - Sanal Özel Ağ)

Açıklama:

PAN (Personal Area Network - Kişisel Alan Ağları): Son yıllarda özellikle akıllı cihazların yaygınlaşmasıyla hayatımıza giren bir ağ çeşididir. Kişiye yakın cihazların (akıllı telefon, tablet, kişisel dijital asistan vb.) oluşturduğu ağları temsil etmektedir. Genellikle veri aktarımı USB, Firewire gibi veri yolları ile sağlanır. Kablosuz ağ teknolojisini kullanan çeşitlerinde ise bağlantı, IrDA ve Bluetooth gibi ağ teknolojileri ile sağlanmaktadır.

Doğru seçenek B şıkkıdır.

PAN (Personel Area Network - Kişisel Alan Ağları)

Doğru seçenek B şıkkıdır.

PAN (Personel Area Network - Kişisel Alan Ağları)

Soru 84

Kurulumu ve genişletilmesi en basit topoloji türü olan ağ türü aşağıdakilerden hangisidir?

Seçenekler

A

Örgü (Mesh) Topolojisi

B

Halkla (Ring) Topolojisi

C

Ortak Yol (BUS) Topolojisi

D

Ağaç Topolojisi

E

Yıldız (Star) Topolojisi

Açıklama:

Ortak Yol (BUS) Topolojisi, kurulumu ve genişletilmesi en basit topoloji türüdür. Tek bir kablo üzerinde ve genellikle BNC adaptöre sahip Ethernet kartlarının birbirine bağlanması ile oluşturulan ağ türüdür. Doğru seçenek C şıkkıdır.

Soru 85

..................... topolojide her bir düğüm, bir diğerinin yerini alabilmektedir. Verilerin düğümden düğüme yayılarak ya da yönlendirme ile çalıştığı topoloji türüdür.

Yukarıda boş bırakılan yere aşağıdakilerden hangisinin getirilmesi doğru olur?

Yukarıda boş bırakılan yere aşağıdakilerden hangisinin getirilmesi doğru olur?

Seçenekler

A

Halka (Ring)

B

Ortak Yol (BUS)

C

Yıldız (Star)

D

Örgü (Mesh)

E

Ağaç

Açıklama:

Örgü (Mesh) Topolojisi: Bu topolojide her bir düğüm, bir diğerinin yerini alabilmektedir. Verilerin düğümden düğüme yayılarak ya da yönlendirme ile çalıştığı topoloji türüdür.Örgü şeklinde yapılan bağlantılar sayesinde hatalı düğümler veri akışında soruna yol açmamaktadır. Doğru seçenek D şıkkıdır.

Soru 86

Hangi ağ topoloji türünde bir merkez düğümü, alt seviyede bir veya daha fazla düğüm ile bağlıdır?

Seçenekler

A

Ortak Yol Topolojisi

B

Halka Topolojisi

C

Örgü Topolojisi

D

Yıldız Topoloji

E

Ağaç Topoloji

Açıklama:

Ağaç Topoloji: Ağaç topolojisinde bir merkez düğümü, alt seviyede bir veya daha fazla düğüm ile bağlıdır. Ağaç yapısı simetriktir. Bir ağın ağaç topolojisinde olması için en az üç seviye bulunmalıdır. Doğru seçenek E şıkkıdır.

Soru 87

OSI (Open System Interconnection - Açık Sistemler Bağlantısı) modeline göre ağ yapısı kaç farklı katmandan oluşur?

Seçenekler

A

3

B

4

C

5

D

6

E

7

Açıklama:

Her ne kadar günümüz haberleşmesinde TCP/IP modeli kullanılıyor olsa da katmanlı ağ mantığını ilk standartlaştıran, OSI (Open System Interconnection - Açık Sistemler Bağlantısı) modelidir. OSI modeline göre ağ yapısı yedi farklı katmandan oluşmaktadır. Her birinin kendine ait görevleri olan bu yedi katman, Uygulama Katmanı (Application Layer), Sunum Katmanı (Presentation Layer), Oturum Katmanı (Session Layer), Taşıma (Ulaşım) Katmanı (Transmission Layer), Ağ Katmanı (Network Layer), Veri Bağlantısı Katmanı (Data Link Layer) ve Fiziksel (Donanım) Katman (Physical Layer) olarak adlandırılmaktadır. Doğru seçenek E şıkkıdır.

7

7

Soru 88

..................................., protokoller modelinin en üstünde yer alarak, uygulamaların ağ ortamını kullanabilmesini sağlamaktadır.

Yukarıda boş bırakılan yere aşağıdakilerden hangisinin getirilmesi gerekir?

Yukarıda boş bırakılan yere aşağıdakilerden hangisinin getirilmesi gerekir?

Seçenekler

A

Taşıma Katmanı

B

Ağ Katmanı

C

Ağ Erişim Katmanı

D

Uygulama Katmanı

E

Oturum Katmanı

Açıklama:

Uygulama katmanı, protokoller modelinin en üstünde yer alarak, uygulamaların ağ ortamını kullanabilmesini sağlamaktadır. Farklı uygulamalar için farklı ağ protokolleri bu katmanda yer almaktadır. Doğru seçenek D şıkkıdır.

Soru 89

TCP/IP modeline göre uygulama tarafından gönderilerek uygulama katmanı tarafından gerekli protokollere göre düzenlenen veri, ............... katmanına geçirilir.

Yukarıda boş bırakılan yere aşağıdakilerden hangisi getirilmelidir?

Yukarıda boş bırakılan yere aşağıdakilerden hangisi getirilmelidir?

Seçenekler

A

Sunum Katmanı

B

Ağ Katmanı

C

Taşıma Katmanı

D

Fiziksel Katman

E

Oturum Katmanı

Açıklama:

Uygulama tarafından gönderilerek uygulama katmanı tarafından gerekli protokollere göre düzenlenen veri, taşıma katmanına geçirilmektedir. Bu katman, bir anlamda verinin kendisinin düzenlenmesi ile veriye bakılmaksızın gönderme işlemini gerçekleştiren üst ve alt katmanlar arasında köprü vazifesi görmektedir. Doğru seçenek C şıkkıdır.

Soru 90

I- Birinci nesil (1G) telefon şebekesi, analog veriyi hücresel ağ kullanarak iletime olanak sağlamaktadır.

II- İkinci nesil (2G) şebeke sistemiyle veri aktarımını sayısal hale gelmiştir.

III- WPA ve WPA2 şifreleme yönteminin kolayca kırılabilmesinden dolayı WEP şifreleme yöntemi geliştirilmiştir.

IV- WPS iki cihazin birbiri ile anlaşması esasına dayanan bir erişim kontrolü sunar.

Kablosuz ağlarla ilgili olarak sunulan bilgilerden hangisi/hangileri doğru ifade olarak kabul edilebilir?

II- İkinci nesil (2G) şebeke sistemiyle veri aktarımını sayısal hale gelmiştir.

III- WPA ve WPA2 şifreleme yönteminin kolayca kırılabilmesinden dolayı WEP şifreleme yöntemi geliştirilmiştir.

IV- WPS iki cihazin birbiri ile anlaşması esasına dayanan bir erişim kontrolü sunar.

Kablosuz ağlarla ilgili olarak sunulan bilgilerden hangisi/hangileri doğru ifade olarak kabul edilebilir?

Seçenekler

A

Yalnız I

B

I ve II

C

I, II ve III

D

I, II ve IV

E

Hepsi

Açıklama:

Soruda yer alan III. ifade yanlış bilgi içermektedir. Esasen WPA ve WPA2 şifreleme yöntemleri, WEP şifreleme yönteminin olumsuzluğunu ortadan kaldırmak için geliştirilmiştir. Diğer ifadeler ise doğru bilgiler içermektedir. Bu doğrultuda doğru seçenek D şıkkıdır.

I, II ve IV

I, II ve IV

Soru 91

E-posta gönderiminde kullanılmak üzere tasarlanan protokol aşağıdakilerden hangisidir?

Seçenekler

A

HTTP

B

SMTP

C

POP3

D

DNS

E

SSL

Açıklama:

SMTP (Simple Mail Transfer Protocol - Basit Posta Gönderim Protokolü): E-posta gönderiminde kullanılmak üzere tasarlanmış bir protokoldür. Bu protokol, istemci tarafından gönderilmek istenen bir e-postanın sunucu bilgisayara iletiminden sorumludur. Sunucu bilgisayardan gelen e-postaları almak için ise POP ya da IMAP protokolleri kullanılmaktadır. Doğru seçenek B şıkkıdır.

Soru 92

Uzaktaki bir makineyi erişim sağlanabilmesi amacı ile ağa dahil olma yöntemini kullanan ağ bağlantı türü aşağıdakilerden hangisidir?

Seçenekler

A

SAN

B

WAN

C

VPN

D

MAN

E

PAN

Açıklama:

VPN

Soru 93

Aşağıdakilerden hangisi tarayıcıya yazılan bir alan adınının IP adresini bularak doğru sunucuya istek yapmasını sağlayan uygulama protokolüdür?

Seçenekler

A

FTP

B

HTTP

C

TCP

D

DNS

E

IPV4

Açıklama:

DNS

Soru 94

UTP kablo türü aşağıdakilerden hangisinde ağ bağlantısı çeşidinde kullanılmaktadır?

Seçenekler

A

NAT

B

FDDI

C

LAN

D

PAN

E

MAN

Açıklama:

LAN

Soru 95

Aşağıdakilerden hangisi kablosuz ağların kablolu ağlara göre daha çok tercih edilme sebeplerinden biri değildir?

Seçenekler

A

Ağ kaynaklarına erişim kontrolü gerektirmemesi.

B

Teknolojik gelişmeler ile hızlı veri transferinin artması.

C

Kablolu veri aktarımına bağlı kalınmaması.

D

Bilgisayarların internete daha kolay erişebilmesi.

E

GSM operatörleri tarafından daha uzun menzillerde veri imkanı sağlaması.

Açıklama:

Ağ kaynağına erişim kontrolü gerektirmemesi.

Soru 96

Aşağıdakilerden hangisi ağ güvenliğinde, iki cihazın birbiri ile anlaşması esasına dayanıp güvenlikli bir ağ erişimi sunmaktadır?

Seçenekler

A

WPA

B

WPS

C

WAN

D

WEP

E

CAT 1

Açıklama:

Son yıllarda ortaya konan bir erişim kısıtlama metodu olan WPS (Wi-Fi Protected Setup - Wi-Fi Korumalı Kurulum) ise iki cihazın birbiri ile anlaşması esasına dayanan bir erişim kontrolü sunmaktadır.

Soru 97

Wi-Fi ağların kullanımında en büyük sorun, ağa yetkisiz kişilerin dâhil olmasıdır. Bunu önlemek için ağ kaynağına çeşitli şifreleme algoritmalarıyla erişim kontrolü uygulanabilmektedir. _____ olarak bilinen şifreleme yöntemi kolayca kırılabilmektedir ve ağa sızmaların gerçekleştiği, zaman

içerisinde çokça gözlemlenmiştir Son yıllarda ortaya konan bir erişim kısıtlama metodu olan _____ iki cihazın birbiri ile anlaşması esasına dayanan bir erişim kontrolü sunmaktadır.

Yukarıdaki cümlede boş bırakılan yerleri aşağıdakilerden hangisi sırasıyla ve doğru olarak tamamlar?

içerisinde çokça gözlemlenmiştir Son yıllarda ortaya konan bir erişim kısıtlama metodu olan _____ iki cihazın birbiri ile anlaşması esasına dayanan bir erişim kontrolü sunmaktadır.

Yukarıdaki cümlede boş bırakılan yerleri aşağıdakilerden hangisi sırasıyla ve doğru olarak tamamlar?

Seçenekler

A

WPA-WPA2

B

WEP-WPA2

C

WPS-WPA

D

WEP-WPS

E

WPS-WPA2

Açıklama:

Kablosuz ağlar başlığı altında üçüncü paragraf

Wi-Fi ağların kullanımında en büyük sorun, ağa yetkisiz kişilerin dâhil olmasıdır. Bunu önlemek için ağ kaynağına çeşitli şifreleme algoritmalarıyla erişim kontrolü uygulanabilmektedir. WEP (Wired Equivalent Privacy - Kabloya Eşdeğer Mahremiyet) olarakBbilinen şifreleme yöntemi kolayca kırılabilmektedir ve ağa sızmaların gerçekleştiği, zamanBiçerisinde çokça gözlemlenmiştir. Bu algoritma yerine WPA (Wi-Fi Protected Access - Wi-Fi Korumalı Erişim) ve WPA2 teknolojileri devreye sokulmuştur. WPA ve WPA2’nin daha güvenilir bir şifreleme imkânı sunduğu gerçektir. Son yıllarda ortaya konan bir erişim kısıtlama metodu olan WPS (Wi-Fi Protected Setup - Wi-Fi Korumalı Kurulum) ise iki cihazın birbiri ile anlaşması esasına dayanan bir erişim kontrolü sunmaktadır.

Wi-Fi ağların kullanımında en büyük sorun, ağa yetkisiz kişilerin dâhil olmasıdır. Bunu önlemek için ağ kaynağına çeşitli şifreleme algoritmalarıyla erişim kontrolü uygulanabilmektedir. WEP (Wired Equivalent Privacy - Kabloya Eşdeğer Mahremiyet) olarakBbilinen şifreleme yöntemi kolayca kırılabilmektedir ve ağa sızmaların gerçekleştiği, zamanBiçerisinde çokça gözlemlenmiştir. Bu algoritma yerine WPA (Wi-Fi Protected Access - Wi-Fi Korumalı Erişim) ve WPA2 teknolojileri devreye sokulmuştur. WPA ve WPA2’nin daha güvenilir bir şifreleme imkânı sunduğu gerçektir. Son yıllarda ortaya konan bir erişim kısıtlama metodu olan WPS (Wi-Fi Protected Setup - Wi-Fi Korumalı Kurulum) ise iki cihazın birbiri ile anlaşması esasına dayanan bir erişim kontrolü sunmaktadır.

Soru 98

- Bilgisayar ağları sadece iki istemcinin birbirine bağlanması ile oluşturulur.

- Bilgisayar ağları ile ulaşılmak istenen amaçlardan biri, istemciler arasında bilgi paylaşımı yapabilmektir.

- Bilgisayar ağları ile ulaşılmak istenen amaçlardan biri, bir istemcide depolanan bilginin diğer bir istemciye, herhangi bir fiziksel kayıt ortamı (Floppy disk, CD, DVD, taşınabilir sabit sürücü, flash bellek vb.) aracılığıyla aktarımını sağlamaktır.

- Bilgisayar ağları ile ulaşılmak istenen amaçlardan biri, istemcilere bağlı donanımların ağa

bağlı olan diğer istemcilerle ortak kullanımını sağlamaktır. - Temelde iki amacı gerçekleştirmek üzere tasarlanan ve belirli bir bölgedeki bilgisayarları birbirine bağlayarak onları istemciler haline getiren yapılara bilgisayar ağları denir.

Seçenekler

A

I, II ve III

B

II, III ve IV

C

III, IV ve V

D

I, III ve V

E

II, IV ve V

Açıklama:

GİRİŞ bölümünden alınmıştır.

En az iki istemcinin birbirine bağlanması ile oluşturulan bilgisayar ağları, temelde iki ana amaca ulaşmak üzere gerçeklenir. Bu amaçlardan ilki, istemciler arasında bilgi paylaşımı yapabilmektir. Başka bir deyişle, bir istemcide depolanan bilginin diğer bir istemciye, herhangi bir fiziksel kayıt ortamı (Floppy disk, CD, DVD, taşınabilir sabit sürücü, flash bellek vb.) kullanılmaksızın aktarımını sağlamaktır. İkinci amaç ise istemcilere bağlı donanımların ağa bağlı olan diğer istemcilerle ortak kullanımını sağlamaktır. İşte temelde bu iki amacı gerçekleştirmek üzere tasarlanan ve belirli bir bölgedeki bilgisayarları birbirine bağlayarak onları istemciler haline getiren yapılara bilgisayar ağları denir.

En az iki istemcinin birbirine bağlanması ile oluşturulan bilgisayar ağları, temelde iki ana amaca ulaşmak üzere gerçeklenir. Bu amaçlardan ilki, istemciler arasında bilgi paylaşımı yapabilmektir. Başka bir deyişle, bir istemcide depolanan bilginin diğer bir istemciye, herhangi bir fiziksel kayıt ortamı (Floppy disk, CD, DVD, taşınabilir sabit sürücü, flash bellek vb.) kullanılmaksızın aktarımını sağlamaktır. İkinci amaç ise istemcilere bağlı donanımların ağa bağlı olan diğer istemcilerle ortak kullanımını sağlamaktır. İşte temelde bu iki amacı gerçekleştirmek üzere tasarlanan ve belirli bir bölgedeki bilgisayarları birbirine bağlayarak onları istemciler haline getiren yapılara bilgisayar ağları denir.

Soru 99

Ethernet protokolü aşağıdaki kurumlardan hangisi tarafından geliştirilmiştir?

Seçenekler

A

XEROX

B

DARPA

C

Ulusal Bilim Vakfı

D

IBM

E

Microsoft

Açıklama:

1972 yılında XEROX firması tarafından geliştirilmeye başlanan Ethernet protokolü ve bu protokolü uygulayan bütünleşik devre kartları, 1975 yılında piyasaya sürülmüştür. Bu kartın ilk sürümü, 1 km. uzunluğunda kablo ile 100’den fazla bilgisayarı birbirine yaklaşık 3 Mbps (saniyede 3 megabit) hızında bağlamayı amaçlamıştır. Daha sonra 10 Mbps ve giderek artan hızlarda ağ bağlantısı desteklenmiştir.

Bu nedenle doğru yanıt a) seçeneğidir.

Bu nedenle doğru yanıt a) seçeneğidir.

Soru 100

Sanal olarak uzaktaki bir cihazın ağın içerisine dâhil olmasını sağlayan özel bir ağ türü aşağıdakilerden hangisidir?

Seçenekler

A

VPN

B

PAN

C

WAN

D

LAN

E

CAN

Açıklama:

VPN (Virtual Private Network - Sanal Özel Ağ): Sanal olarak uzaktaki bir cihazın ağın içerisine dâhil olmasını sağlayan özel bir ağ türüdür. Uzak makine, Sanal Özel Ağ sayesinde fiziksel olarak uzaktaki bir ağa dâhilmiş gibi davranmakta ve o ağ ile veri alış verişinde bulunmaktadır. Örnek vermek gerekirse, ticari paket program kullanan bir firmanın uzaktaki deposunun bilgisayarı, Sanal Özel Ağ sayesinde firma merkezinde kurulu bulunan ağa ve sunucu makineye bağlanmakta, irsaliye, fatura işlemlerini gerçekleştirmekte, stok kayıtlarını ve cari hesapları güncellemektedir.

Bu nedenle doğru yanıt a) seçeneğidir.

Bu nedenle doğru yanıt a) seçeneğidir.

Soru 101

Aşağıdakilerden hangisi bağlantı ortamına göre bir bilgisayar ağı türü değildir?

Seçenekler

A

OSI

B

ATM

C

FDDI

D

Token ring

E

Ethernet

Açıklama:

Ağ çeşitlerinin bir başka türü, ağı oluşturan düğümlerin birbirleri ile olan haberleşme ortamlarına göre ağları çeşitlendirmektir. Birçok farklı bağlantı ortamı bulunmasına karşın, en sık kullanılan teknolojiler olan ATM, FDDI, Token Ring (Andıçlı Halka) ve Ethernet bağlantı ortamlarından bahsedilecektir.